Ahora recibirás todas nuestras actualizaciones y noticias directamente en tu bandeja de entrada. ¡No te pierdas ninguna novedad!

La seguridad empresarial evoluciona de la mano de Seguridad Atlas

Posted on marzo 26th, 2026

Factores como la actividad portuaria en Buenaventura y la transformación comercial de la región del Valle del Cauca, y en general en todo el país, están impulsando nuevas tecnologías para fortalecer la seguridad empresarial en la protección de riesgos y activos.

En este contexto, el Grupo Atlas de Seguridad Integral participa en esta dinámica mediante la incorporación de soluciones tecnológicas integrales e innovadoras orientadas a mejorar la eficiencia, el control y la rentabilidad de sus clientes.

En conversación con El Espectador, Luis Fernando García Tarquino, gerente general de la compañía, explicó cómo la seguridad se está consolidando como un factor clave para la competitividad empresarial en el suroccidente colombiano y en todo el país.

Transformaciones que están redefiniendo el entorno empresarial

Según García Tarquino, cuatro factores están redibujando el panorama empresarial del Valle del Cauca:

- Productividad

- Transformación digital

- Logística

- Talento

El aumento de los costos laborales obliga a las empresas a generar más valor por cada peso invertido, lo que acelera procesos de automatización, analítica de datos y rediseño operativo.

La región también fortalece su vocación logística e industrial gracias al papel estratégico de Buenaventura en el comercio exterior y a una creciente agenda de inversión e innovación que está elevando el estándar empresarial del departamento.

Evolución del modelo de seguridad

Seguridad Atlas ha evolucionado desde esquemas tradicionales de vigilancia hacia soluciones tecnológicas integrales. La compañía apuesta por un modelo que combina gestión del riesgo, uso de datos, disciplina operativa y tecnología para generar valor en las organizaciones.

El modelo que la empresa ofrece, integra talento especializado con herramientas tecnológicas para mejorar la eficiencia, el control y la rentabilidad de los clientes.

Seguridad integral: prevenir, detectar y responder

Para la compañía, la seguridad integral se construye sobre tres pilares:

- Gestión del riesgo: identificar qué puede ocurrir y dónde están los mayores impactos.

- Tecnología y datos: uso de trazabilidad, analítica y alertas basadas en eventos.

- Operación disciplinada: protocolos claros, tiempos de respuesta y aprendizaje continuo.

Este enfoque se traduce en soluciones como:

- Control de accesos digital

- Monitoreo por eventos

- Videoanalítica

- Operación remota

Estas herramientas permiten reducir la dependencia de la presencia física sin aumentar el nivel de riesgo.

Tecnología como habilitador de productividad

La compañía está integrando tecnologías como:

- Analítica de datos

- Automatización

- Inteligencia artificial

- Internet de las cosas (IoT)

Además, utiliza drones, radares y cámaras con videoanalítica integrados a centros de operaciones para proteger infraestructura y procesos críticos.

También ha desarrollado plataformas propias como:

- ADMIRA: administración del riesgo

- OLA: integración de la operación del cliente

- SAVILA: trazabilidad de requerimientos y estudios

- CYGU: aplicación orientada a seguridad ciudadana

Estas soluciones buscan que la seguridad empresarial deje de verse únicamente como un gasto y pase a formar parte de la cadena de valor de las organizaciones.

Construcción de confianza

El directivo señaló que la confianza en el sector se construye sobre tres principios fundamentales:

- Cumplir

- Medir

- Decir la verdad a tiempo

Esto implica disciplina operativa, trabajo basado en indicadores y transparencia frente a incidentes, acompañados de planes correctivos.

Durante más de cinco décadas de trayectoria, la cercanía con clientes, colaboradores y grupos de interés ha permitido consolidar la reputación de la compañía.

Retos y oportunidades para el sector

Entre los principales desafíos del sector están:

- Aumento de los costos

- Transformación de los riesgos

- Mayor complejidad logística

- Nuevas exigencias de cumplimiento

Sin embargo, también existen oportunidades importantes, especialmente en el desarrollo de una seguridad empresarial más inteligente, preventiva e integrada a las operaciones empresariales.

La dinámica logística del Valle del Cauca y la relevancia de Buenaventura hacen cada vez más necesario el control por eventos, la trazabilidad y el monitoreo especializado.

Impacto regional

Como empresa de origen vallecaucano, Seguridad Atlas busca contribuir al desarrollo regional mediante:

- Generación de empleo formal

- Desarrollo de proveedores locales

- Formación de talento

- Elevación de estándares empresariales

Cuando una empresa logra operar con menos pérdidas, mayor control y mejores procesos, también contribuye a la productividad de toda la región.

Visión hacia el futuro

De cara al futuro, García Tarquino visualiza un Valle del Cauca con mayores oportunidades si se mantienen la inversión, la innovación y la productividad.

La apuesta de la compañía es seguir participando activamente en esa evolución mediante un modelo de seguridad inteligente que ayude a la industria, la logística y el comercio a operar con mayor control y eficiencia.

Este artículo es una adaptación de la entrevista realizada a Luis Fernando García Tarquino y publicada por El Espectador el 1 de febrero de 2026.

Cómo el Acceso Digital está transformando la seguridad residencial

Posted on marzo 26th, 2026

Filas en portería, demoras para autorizar visitas, domicilios desordenados, poca claridad sobre quién entra y sale y altos costos de administración son situaciones cotidianas en muchos conjuntos residenciales y también las principales fuentes de incomodidad para quienes viven allí. Los modelos tradicionales, basados en procesos manuales de control de accesos, ya no responden a la dinámica actual: más residentes, más visitantes, mayor necesidad de control, agilidad y optimización de recursos y procesos. La solución: evolucionar hacia un Acceso Digital Residencial que convierte las copropiedades en espacios más seguros, eficientes y organizados.

¿Qué es el Acceso Digital Residencial?

Es un sistema tecnológico que permite gestionar los accesos peatonales y vehiculares de una copropiedad de forma digital, a través de dispositivos inteligentes.

Además, cuenta con el respaldo de un centro de monitoreo especializado donde los operadores supervisan los accesos y realizan verificaciones periódicas a través de cámaras instaladas en puntos estratégicos.

Este modelo combina dos componentes fundamentales:

- Autonomía para los residentes, quienes pueden gestionar accesos y visitantes desde su celular.

- Supervisión profesional, mediante operadores que monitorean el sistema desde un centro de monitoreo.

El resultado: una copropiedad más eficiente, organizada y segura.

¿Por qué implementar el acceso digital residencial?

Existen varias razones que explican por qué cada vez más copropiedades implementan sistemas de acceso digital.

1. Mayor control para los residentes

El acceso digital le da a los residentes, la posibilidad de que tengan mayor control sobre los ingresos de sus viviendas. A través de una aplicación móvil, pueden abrir accesos, autorizar visitantes y verificar cámaras desde cualquier lugar.

2. Procesos de acceso más ágiles

Permite agilizar los ingresos, ya que los residentes pueden utilizar su celular, controles vehiculares o dispositivos TAC para su acceso, evitando largas esperas en portería.

3. Registro y trazabilidad de todos los accesos

Registra cada ingreso y salida, lo que facilita la verificación ante incidentes o situaciones sospechosas.

4. Integración con otros sistemas de seguridad

Una de las grandes ventajas del acceso digital es su capacidad de integrarse con otros sistemas tecnológicos, como:

- Sistemas de citofonía

- Alarmas de intrusión

- Sistemas contra incendios

- Video vigilancia

Esta integración permite construir ecosistemas de seguridad más completos y coordinados, donde todos los sistemas trabajan de manera conjunta para proteger la copropiedad.

5. Monitoreo permanente y preventivo

El acceso digital también permite complementar la seguridad con monitoreo remoto desde centros especializados, donde operadores pueden supervisar el funcionamiento del sistema y realizar verificaciones a través de cámaras de seguridad.

El monitoreo constante ayuda a detectar comportamientos inusuales antes de que se conviertan en incidentes.

6. Adaptación a un estilo de vida digital

El acceso digital permite a los residentes gestionar desde su celular la seguridad de manera rápida, sencilla y desde cualquier lugar.

Funcionalidades que transforman la seguridad

El sistema de Acceso Digital Residencial Atlas incorpora diversas herramientas tecnológicas que facilitan la gestión de accesos y mejoran la experiencia de los residentes.

Aplicación móvil para residentes

La aplicación permite a los residentes gestionar el acceso al conjunto de manera simple y segura. Entre sus principales funciones se encuentran:

- Apertura remota de accesos

- Envío de códigos QR a visitantes

- Visualización de cámaras

- Comunicación con el centro de monitoreo

Centro de monitoreo especializado

El sistema también cuenta con el respaldo del centro de monitoreo del Grupo Atlas de Seguridad, que cumple un papel fundamental en la supervisión y gestión de seguridad y responde de manera oportuna ante cualquier situación que requiera atención o verificación.

Sus funciones principales:

- Apertura remota de accesos.

- Visualización de cámaras ubicadas en los controles de ingreso.

- Comunicación telefónica con residentes y visitantes.

- Registro de mensajes para los residentes.

- Registro en video de cada acceso y alerta de intrusión.

- Gestión y registro de visitantes, contratistas y mensajería.

- Monitoreo de alarmas por intrusión o incendio.

Tecnología que fortalece la seguridad y simplifica la vida

El Acceso Digital Residencial del Grupo Atlas de Seguridad integra tecnología avanzada, monitoreo profesional y talento humano especializado para ofrecer una solución moderna, confiable y fácil de usar, diseñada para responder a los desafíos reales de las copropiedades y mejorar la seguridad, la eficiencia y la experiencia de los residentes.

Descubra cómo el Acceso Digital Residencial del Grupo Atlas de Seguridad puede transformar la seguridad de su copropiedad.

Transformación Tecnológica: Claves para la Optimización de Recursos en Empresas

Posted on marzo 12th, 2025

Este ebook te muestra cómo la transformación tecnológica puede ayudarte a optimizar los recursos de tu empresa. A través de soluciones digitales como el control de accesos, el monitoreo remoto y la gestión de datos en tiempo real, podrás mejorar la eficiencia, reducir costos y fortalecer la seguridad. Además, te ayudará a adaptarte a los cambios del mercado con innovación y tecnología avanzada.

Descargar EbookInteligencia Artificial y Videovigilancia: cómo redefinen la seguridad

Posted on marzo 1st, 2025

En un mundo donde las amenazas evolucionan constantemente, la seguridad no puede ser solo reactiva. La creciente complejidad de los riesgos exige estrategias preventivas respaldadas por tecnología avanzada y análisis predictivo. La Inteligencia Artificial y la videovigilancia están transformando la manera en que las empresas optimizan sus inversiones en seguridad. La tecnología se ha convertido en un aliado clave para fortalecer la protección, mitigar riesgos y mejorar la eficiencia operativa, permitiendo decisiones más precisas y estratégicas.

Seguridad Atlas lidera esta transformación al integrar IA con videovigilancia avanzada, creando ecosistemas de seguridad más inteligentes y eficientes. Este avance redefine la protección, posicionando el análisis de datos como un pilar clave para la prevención y consolidándose como una estrategia eficaz en un entorno en constante cambio.

Videovigilancia predictiva: más allá de la respuesta reactiva

Gracias a la integración de Inteligencia Artificial con cámaras avanzadas, ahora es posible detectar patrones de comportamiento anómalos, anticipar amenazas y generar alertas en tiempo real.

Seguridad Atlas implementa ecosistemas de seguridad inteligente que no solo registran lo que sucede, sino que también identifican riesgos potenciales mediante el análisis predictivo.

Este enfoque preventivo está redefiniendo la seguridad, especialmente en sectores donde las amenazas son cada vez más especializadas y complejas. Las decisiones ya no son reactivas, sino estratégicas y respaldadas por datos en tiempo real.

Automatización y reducción de costos operativos

En mercados donde los costos laborales continúan aumentando, la automatización y la Inteligencia Artificial se han convertido en aliados clave para las empresas, transformando la gestión de la seguridad y optimizando sus inversiones.

Las soluciones de Seguridad Atlas, impulsadas por estas tecnologías, garantizan vigilancia continua, fortalecen la protección, reducen los riesgos y mejoran la eficiencia operativa, permitiendo decisiones más estratégicas y precisas.

Además, la Inteligencia Artificial sigue redefiniendo los alcances de la videovigilancia, potenciando dispositivos como cámaras y sistemas de seguridad para hacerlos más efectivos, eficientes y escalables según las necesidades de cada empresa.

La Inteligencia Artificial embebida potenciada

En 2025 se espera un avance significativo en el desarrollo de chips especializados para videovigilancia con Inteligencia Artificial, así como procesadores de señal de imágenes y unidades de procesamiento neuronal que, según Hanwha Vision, elevarán el rendimiento en seguridad, permitiendo mayor precisión en los análisis de comportamiento.

Actualmente, la Inteligencia Artificial sigue patrones predefinidos según su entrenamiento, pero en menos de cinco años evolucionará hacia agentes inteligentes capaces de comprender, anticipar y evaluar situaciones de riesgo de forma autónoma, activando alertas en tiempo real.

La Inteligencia Artificial embebida está liderando esta transformación, integrando potentes capacidades directamente en dispositivos como cámaras. Esto permite una toma de decisiones más rápida, mayor eficiencia operativa y autonomía mejorada. Tecnologías avanzadas, como las unidades de procesamiento neuronal y los procesadores de señal de imagen, están desbloqueando nuevos niveles de rendimiento, desde imágenes de mayor calidad hasta análisis de comportamiento en tiempo real.

Se espera que las cámaras con Inteligencia Artificial embebida evolucionen para convertirse en agentes autónomos capaces de comprender y evaluar situaciones, generar eventos y enviar alertas en tiempo real, fortaleciendo la seguridad empresarial con soluciones más efectivas y predictivas.

Inteligencia Artificial generativa

Con este tipo de Inteligencia Artificial la prevención de riesgos de seguridad mejorará su efectividad. Serán especialmente útiles para videovigilancia, detección de intrusiones y la prevención de incendios.

Esta Inteligencia Artificial generativa no solo analizará patrones de comportamiento humano como se hace actualmente, sino que evaluará contextos amplios como comportamientos y usos de elementos, lo cual, permitirá prevenir incendios, entender cuando haya un riesgo de intrusión y enviar información en tiempo real a una central de monitoreo sobre un incidente o caso sospechoso.

La videovigilancia como servicio (VSaaS)

En estos tiempos de incertidumbre, las empresas están buscando optimizar sus recursos. Por esta razón en 2025 se consolidará la videovigilancia como servicio (VSaas), que permite almacenamiento en la nube, reduciendo costos, complejidades y mejorando la eficiencia de los sistemas de seguridad.

Según el reporte global de The Business Research Company, este mercado crecerá de $US 4,47 billones en 2024 a $US 5,08 billones en 2025, impulsado por la necesidad de mayor seguridad de datos y monitoreo remoto. Las expectativas son que en 2029 llegue a un crecimiento de US$10,17 billones.

Los generadores de este crecimiento serán el enfoque empresarial en la seguridad de los datos, el monitoreo remoto y la eficiencia mediante sistemas de seguridad robustos e interconectados.

Las empresas que ya cuentan con sistemas de videovigilancia física pueden potenciar su rendimiento integrando la Inteligencia Artificial, sin necesidad de cambiar toda la infraestructura. Esto permite personalizar la protección según las necesidades específicas de cada empresa, ofreciendo soluciones flexibles y escalables.

La Inteligencia Artificial ha llegado para quedarse y transformar la seguridad. Con soluciones efectivas, accesibles y adaptadas a las necesidades de cada empresa, Seguridad Atlas lidera la revolución de la seguridad inteligente.

No dejes la seguridad de tu negocio al azar. Confía en Seguridad Atlas para una protección estratégica que anticipa y enfrenta las amenazas del futuro.

Fuentes

Carlson, M. (Enero 27 de 2025). 2025 is Here: Are your Clients’ Video Surveillance & Access Control Ready and Upgraded? System Surveyor. https://systemsurveyor.com/security-system-design-news/2025-is-here-are-your-clients-video-surveillance-access-control-ready-and-upgraded

Hanwha Vision (Enero 3 de 2025). Hanwha Vision revela las tendencias en videovigilancia para 2025. Informe Hanwha Vision. https://hanwhavision.eu/es/hanwha-vision-revela-las-tendencias-de-videovigilancia-para-2025/

The Business Research Company (2025). Video Surveillance As A Service (VSaaS) Global Market Report 2025. Market Size, Trends, And Global Forecast 2025-2034. https://www.thebusinessresearchcompany.com/report/video-surveillance-as-a-service-global-market-report

Perspectivas económicas de Colombia en 2025: desafíos y cómo Seguridad Atlas puede ayudar a mitigarlos

Posted on febrero 11th, 2025

El crecimiento de la economía de Colombia será paulatino, mostrando resultados alentadores a mediano plazo. En 2024 se presentaron desafíos significativos tanto para Colombia como para el resto del mundo. Sin embargo, las proyecciones para 2025 muestran señales de estabilización económica. Según Corficolombiana, las perspectivas apuntan a un escenario más equilibrado, mientras que el Fondo Monetario Internacional (FMI) estima un crecimiento global del PIB del 3,2 %.

La economía de Colombia proyecta un crecimiento estimado del 2,6 %, impulsado principalmente por sectores estratégicos como la administración pública, la salud, la educación, las artes y la agricultura, los cuales podrían contribuir con alrededor del 1,2 % a la expansión económica. Estos sectores, aunque tradicionales, muestran una resiliencia clave para el repunte económico del país.

Inflación

En Latinoamérica, se espera que el proceso desinflacionario continúe, aunque con leves aumentos que no alterarán significativamente la trayectoria de recuperación.

En Colombia, la reducción de la inflación ha sido más lenta que en otros países debido a diversos factores:

- La depreciación del peso colombiano a finales de 2022.

- Los efectos generados por el Paro Nacional de 2021.

- Ajustes a los precios de la gasolina.

- Un consumo interno elevado, generando presiones inflacionarias adicionales.

- Incrementos en los precios de alimentos y energía durante 2024 por fenómenos climáticos.

Con este panorama, expertos como Bancolombia proyectan una inflación de 4,3 % para 2025, mientras que BBVA estima un cierre en torno al 3,8 %. Esta tendencia estará impulsada por:

- Reducción en los precios de los alimentos.

- Estabilización en los costos de producción.

- Mejora en las cadenas de suministro.

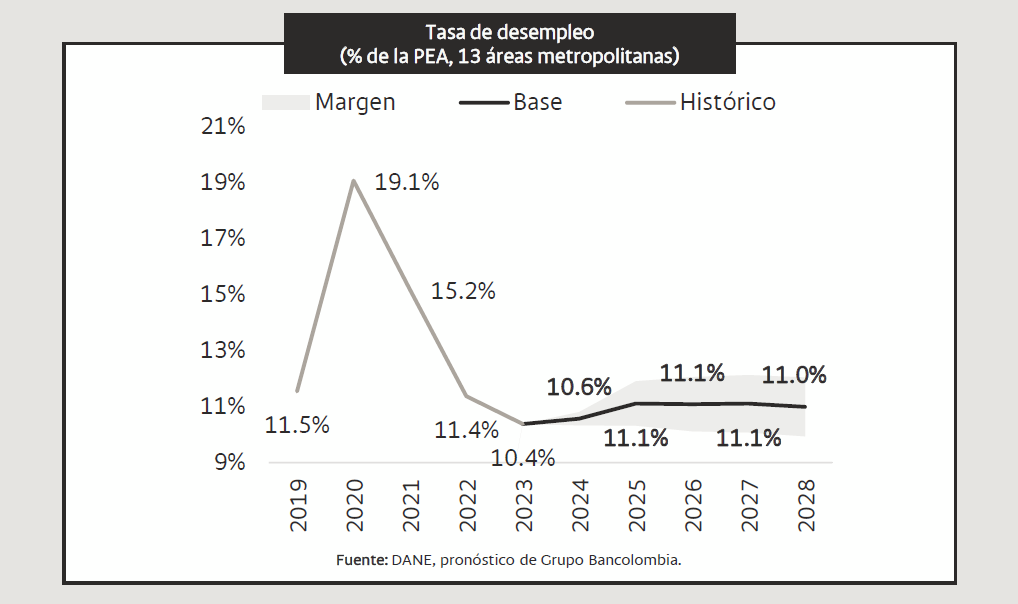

Desempleo

El panorama laboral enfrentará desafíos importantes, como la reducción de la jornada laboral, lo que podría llevar al sector privado a contratar menos mano de obra. En el sector público, las restricciones presupuestarias limitarán la capacidad de contratación. Por lo tanto, las proyecciones de los expertos es que la tasa de desempleo estará entre el 10 % y el 11,1 %.

Por otro lado, analistas económicos señalan que las remesas, especialmente provenientes de Estados Unidos, seguirán siendo una fuente importante de ingresos para los hogares colombianos.

Comercio internacional

Con la posible reducción de las tasas de interés por parte del Banco de la República, junto con el dinamismo en el consumo interno y la desinflación, se espera un incremento en las importaciones en 2025. Sin embargo, las exportaciones podrían enfrentar retos debido a la incertidumbre en los precios de las materias primas y el fortalecimiento de relaciones comerciales con nuevos socios.

Crecimiento por sectores

Luis Fernando Mejía, director de Fedesarrollo, señala que la reactivación de la inversión y la disminución de la incertidumbre económica serán factores clave para fortalecer los sectores económicos y alcanzar el crecimiento del PIB.

Los sectores que liderarán el crecimiento de 2,6 % en la economía de Colombia serán:

- Administración pública.

- Actividades artísticas.

- Agricultura.

- Construcción, siempre que logre una recuperación sólida.

En un entorno económico desafiante, la seguridad y la tecnología juegan un papel fundamental en la protección de activos, la optimización de costos y la eficiencia operativa de las empresas. Seguridad Atlas ofrece soluciones innovadoras integradas con talento experto y analítica de datos que pueden ayudar a mitigar los impactos de los retos económicos en 2025:

Reducción de pérdidas en el comercio y la industria: la implementación de sistemas de video inteligencia y análisis de datos permite detectar riesgos en tiempo real, reduciendo robos y fraudes en cadenas de suministro, comercio y manufactura.

Protección de infraestructura crítica: diversos sectores como la agricultura y la construcción pueden beneficiarse de soluciones tecnológicas como drones de vigilancia y monitoreo remoto, garantizando la seguridad de instalaciones y materiales valiosos.

Optimización de recursos empresariales: la automatización en la gestión de seguridad permite reducir costos operativos, minimizando el gasto en personal de vigilancia física sin comprometer la protección.

Ciberseguridad para la estabilidad económica: con el aumento de la digitalización, Seguridad Atlas brinda soluciones en ciberseguridad para proteger información crítica, previniendo ataques que podrían generar pérdidas millonarias, garantizando la continuidad operativa y la protección de la reputación empresarial.

Seguridad en el transporte y la logística: a través de soluciones como GPS avanzado, Seguridad Atlas contribuye a reducir riesgos de robo de mercancías y optimizar rutas de distribución, impactando positivamente en el comercio.

El 2025 y los años siguientes serán retadores para la economía mundial, especialmente para Colombia. El país deberá enfrentar múltiples retos, pero con estrategias enfocadas en inversión, sostenibilidad y adaptabilidad, podrá sentar las bases para un crecimiento más sólido y sostenible hasta 2026.

En Seguridad Atlas contamos con soluciones tecnológicas avanzadas que, integradas con talento humano especializado y analítica de datos, nos permiten ser un aliado clave para garantizar la estabilidad y el crecimiento de las empresas en este nuevo panorama económico.

Anticípate a los desafíos del 2025 y fortalece la protección de tu empresa con nuestras soluciones innovadoras.

Fuentes:

Dirección de investigaciones económicas, sectoriales y de mercado (2025). Perspectiva económica: Guía 2025. Editorial Grupo Bancolombia, https://www.bancolombia.com/empresas/capital-inteligente/actualidad-economica-sectorial/perspectivas-economicas-2025

BBVA Research. Situación Colombia Octubre 2024. BBVA, https://www.bbvaresearch.com/wp-content/uploads/2024/10/EditorialSituacionColombiaOct24.pdf

Capital Inteligente (26 de septiembre de 2024). Perspectivas económicas para Colombia y el mundo 2025 [Archivo de video]. Youtube. https://www.youtube.com/watch?v=YOpEwxRj-ko

Video Youtube Bancolombia: https://www.youtube.com/watch?v=YOpEwxRj-ko

La Nota Económica: https://lanotaeconomica.com.co/movidas-empresarial/economia-colombiana-2025-diez-claves-para-entender-su-rumbo/

Sectores que moverán la economía en 2025

Los riesgos globales que marcarán el futuro empresarial en 2025

Posted on febrero 11th, 2025

En 2025, las empresas deberán enfrentar un panorama de incertidumbre que les exigirá adaptarse con mayor flexibilidad y resiliencia. Los riesgos globales abarcan desde tensiones comerciales y geopolíticas hasta ciberseguridad y cambio climático, conformando un entorno complejo y desafiante. Ante este escenario, es fundamental anticiparse y fortalecer las estrategias de gestión de riesgos para garantizar la estabilidad operativa.

Incertidumbre en los negocios internacionales

El mayor desafío a nivel global será la incertidumbre que rodea los negocios internacionales. En particular, los conflictos comerciales entre Estados Unidos, China y otros países podrían intensificar políticas proteccionistas, lo que afectaría significativamente la estabilidad regional y global. Como consecuencia, este escenario obligará a las empresas a ser más ágiles y a prepararse para cambios abruptos en el comercio internacional.

Ante este desafío, Seguridad Atlas ofrece soluciones integrales para proteger la continuidad del negocio. Su amplia experiencia en análisis de riesgos y evaluación de amenazas permite a las empresas anticiparse a escenarios críticos mediante el desarrollo de estrategias de seguridad adaptativas. Además, sus sistemas avanzados de monitoreo y control de acceso ayudan a fortalecer la seguridad en operaciones internacionales, protegiendo así activos y cadenas de suministro frente a posibles disrupciones.

Riesgos globales geopolíticos

Por otro lado, la polarización política interna en Estados Unidos y la posible implementación de políticas aislacionistas, como la doctrina “Primero América” por parte del presidente Trump, podrían debilitar su influencia en la agenda global y el cumplimiento de acuerdos internacionales. Como resultado, el mundo se enfrentaría a un contexto de fluidez y volatilidad, similar al concepto “sociedad líquida” descrito por el sociólogo Zygmunt Bauman.

En este contexto, es probable que surjan conflictos geopolíticos con mayor intensidad, lo que, a su vez, podría generar amenazas impredecibles, especialmente en las cadenas de suministro internacionales.

Para mitigar estos riesgos, Seguridad Atlas ofrece soluciones especializadas en seguridad corporativa y protección de activos críticos. Su unidad de Protección a Procesos proporciona análisis de inteligencia, vigilancia proactiva y estrategias de respuesta ante amenazas emergentes, asegurando la estabilidad y operatividad de las empresas en contextos adversos.

Concentración digital

Asimismo, la transformación digital ha generado una dependencia creciente hacia un número limitado de proveedores tecnológicos, lo que incrementa exponencialmente el riesgo de interrupciones masivas por ciberataques. Un ejemplo de ello fue la caída del software de ciberseguridad de Microsoft en 2024, que ocasionó pérdidas globales estimadas en 5.200 millones de dólares.

Si bien algunos gobiernos han intentado regular la ciberseguridad, sus esfuerzos han sido fragmentados y poco efectivos. En consecuencia, las empresas —grandes y pequeñas— continúan expuestas a un entorno de riesgos digitales cada vez más hostil.

En respuesta a estas amenazas, Seguridad Atlas integra tecnologías avanzadas en ciberseguridad para fortalecer la protección de datos y la seguridad digital de las empresas. Sus soluciones incluyen sistemas avanzados de video inteligencia, control de acceso biométrico y análisis predictivo para identificar posibles vulnerabilidades antes de que sean explotadas por actores malintencionados.

Cambio climático

Finalmente, el cambio climático sigue siendo un riesgo recurrente y crítico para las empresas. En particular, las organizaciones deben establecer planes de acción efectivos para identificar, mitigar y adaptarse a las amenazas climáticas. Estas pueden manifestarse en diversas formas, tales como escasez de materias primas, reducción de la producción y disrupciones en las cadenas de distribución y suministros, entre otras.

Para enfrentar esta gran amenaza, Seguridad Atlas ha implementado una estrategia de sostenibilidad en su flota de vehículos eléctricos y soluciones eficientes para reducir la huella ambiental de sus operaciones. Además, su enfoque en la protección de infraestructura crítica permite a las empresas prepararse ante eventos climáticos extremos, garantizando la seguridad de sus instalaciones y la continuidad operativa en escenarios adversos.

Los riesgos globales de 2025 subrayan la necesidad de que las empresas desarrollen estrategias robustas de resiliencia y adaptación. Desde enfrentar tensiones internacionales hasta tratar las vulnerabilidades digitales y climáticas, sólo las organizaciones que integren flexibilidad, innovación y sostenibilidad en sus modelos de operación serán las más capacitadas para prosperar en un entorno que cambia continuamente.

En este contexto, Seguridad Atlas se posiciona como un aliado estratégico clave al ofrecer soluciones de seguridad avanzadas integradas con talento humano experto y analítica de datos que permiten a las empresas enfrentar los desafíos del futuro con confianza y solidez.

Descubre cómo podemos ayudarte a gestionar los riesgos y asegurar la continuidad de tu negocio.

Fuentes

Gonçalves, M. (30 de octubre de 2024). Clima y sostenibilidad: ¿cómo pueden prepararse las empresas para 2025? waycarbon.com. https://waycarbon.com/es/blog/clima-e-sustentabilidade-como-as-empresas-podem-ser-preparar-para-2025/

Suárez, M. (15 de noviembre 2024). Estos son los riesgos internacionales para hacer negocios en 2025. Bloomberg en línea. https://www.bloomberglinea.com/latinoamerica/colombia/estos-son-los-riesgos-internacionales-para-hacer-negocios-en-2025/

Rodríguez, D. (20 de noviembre 2024). Estos son los riesgos a los que se enfrentarán las empresas en 2025. Portafolio. https://www.portafolio.co/negocios/empresas/los-principales-riesgos-para-las-empresas-en-2025-tendencias-y-desafios-clave-617872

https://www.controlrisks.com/es/riskmap?utm_referrer=https://www.google.com

Tecnología y talento especializado: el camino hacia la excelencia en Seguridad Atlas

Posted on febrero 11th, 2025

La seguridad privada se encuentra en un proceso de transformación que exige la adaptación constante a un entorno en evolución. En este contexto, mantenerse vigente no es solo una cuestión de tecnología, sino de cómo las organizaciones integran tecnología y talento especializado para garantizar tranquilidad y protección.

Tres pilares fundamentales de Seguridad Atlas

Para Seguridad Atlas, el compromiso con la excelencia se basa en tres pilares esenciales:

- Transformación digital.

- Especialización del talento humano.

- Analítica de datos.

Este enfoque busca no solo satisfacer las necesidades actuales de los clientes, sino anticiparse a ellas, garantizando tranquilidad y protección en cada servicio.

Transformación digital: un nuevo paradigma en seguridad privada

El sector de la seguridad está experimentando cambios profundos que presentan tanto desafíos como oportunidades. La creciente demanda de servicios y la necesidad de adaptarse a tecnologías emergentes sitúan a las empresas en un punto crítico de transformación. En Seguridad Atlas, la transformación digital no se limita a la implementación de herramientas tecnológicas; implica un cambio profundo en la cultura organizacional, con énfasis en la capacitación continua y la agilidad para responder a entornos dinámicos y desafiantes.

Hemos evolucionado hacia un modelo de hiper automatización, que integra inteligencia artificial y aprendizaje continuo para gestionar procesos complejos de manera más eficiente. Este enfoque no solo optimiza recursos, sino que permite a nuestra organización entregar un valor estratégico, centrado en la innovación y la eficiencia.

Especialización del talento humano

La tecnología por sí sola no genera resultados; su verdadero potencial se alcanza cuando se combina con talento humano altamente capacitado. En Seguridad Atlas, apostamos por el desarrollo constante de las competencias de nuestros colaboradores, asegurando que dominen las innovaciones tecnológicas y las apliquen en su labor diaria. Este enfoque garantiza que todos los niveles de la organización estén alineados con los avances, ofreciendo un servicio de calidad superior.

Soluciones tecnológicas al servicio de la seguridad

Nuestra organización ha desarrollado soluciones tecnológicas innovadoras que responden a las necesidades específicas de nuestros clientes:

Data Suite:

Plataforma de control de acceso diseñada para gestionar el ingreso de personas a áreas específicas. Cuenta con diferentes funcionalidades que abarcan desde operaciones básicas hasta análisis avanzados, consolidándose como una suite integral de datos.

OLA:

Es una de las soluciones tecnológicas más destacadas, un aplicativo que permite capturar y gestionar información en tiempo real, mediante tecnología celular y GPS. Facilita a los usuarios operativos registrar datos, imágenes y videos directamente desde el terreno, incluso en lugares con baja conectividad, gracias a su funcionalidad offline. A través de la versión web de OLA, los clientes pueden crear actividades, diseñar formularios personalizados con múltiples elementos (como firmas, fotos y videos) y hacer un seguimiento detallado del cumplimiento de las tareas en campo.

Admira:

Plataforma para gestionar riesgos organizacionales en niveles estratégicos, administrativos y operativos. Es la aliada ideal para mejorar la productividad empresarial, fortalecer la cultura de prevención y no de reacción, cumplir con los estándares de legislación en seguridad y reducir las pérdidas generadas por el impacto de los riesgos.

Sávila:

Es un servicio en línea para la administración y verificación de información. Diseñado para generar una permanente comunicación entre nuestros clientes y la organización en relación con servicios de confiabilidad (verificación laboral, académica, domiciliaria, poligrafías, etc). De manera sencilla los usuarios pueden solicitar servicios, realizar seguimiento en tiempo real y recibir alertas tempranas en caso de una novedad, pudiendo tomar decisiones oportunas y mejorar la eficiencia del proceso.

CYGU:

Es una app que prioriza la movilidad segura en la ciudad, proporcionando rutas seguras, botón SOS y funciones de reporte de eventos.

Atlas Vivo Seguro:

Es una solución que permite a pequeños negocios y personas autogestionar su seguridad mediante dispositivos como alarmas y cámaras de videovigilancia.

Movilidad segura

Para Seguridad Atlas la seguridad urbana es una prioridad. Nuestro compromiso con la movilidad segura se refleja en aplicaciones como CYGU, que no solo brindan rutas seguras a los ciudadanos, sino que también representan un avance hacia un ecosistema completo de seguridad que conecta a las personas con herramientas innovadoras para proteger su entorno. En su fase actual, CYGU cuenta con botón SOS, reporte de eventos y mapeo de rutas seguras. Se espera que la app siga evolucionando para consolidar un ecosistema de seguridad.

Por otra parte, Atlas Vivo Seguro facilita que pequeños negocios y personas autogestionen su seguridad, integrando dispositivos como alarmas y cámaras de videovigilancia para una mayor protección.

En un sector en constante evolución, Seguridad Atlas se posiciona como un referente en innovación y excelencia, integrando tecnología y talento especializado con analítica de datos para garantizar tranquilidad y protección, adaptándonos a las necesidades cambiantes de nuestros clientes y del entorno. Este compromiso nos impulsa a avanzar con el mundo, liderando el camino hacia un futuro más seguro y conectado.

Transformación Digital en la Seguridad Privada | Innovación y Tecnología en Seguridad Atlas

Posted on febrero 6th, 2025

En este episodio, exploramos cómo Seguridad Atlas está revolucionando la industria de la seguridad privada a través de la transformación digital. Más allá del simple uso de herramientas tecnológicas, hablamos de cómo la empresa está optimizando recursos, mejorando la eficiencia y adaptándose a nuevos desafíos mediante la hiperautomatización y la inteligencia artificial.

Tranquilidad a tu alcance: Protejo Mi Hogar + Video de Seguridad Atlas}

Posted on diciembre 5th, 2024

Cuando se trata de proteger tu hogar y garantizar la seguridad de tu familia, las alarmas con video para casas son una solución ideal. Seguridad Atlas ofrece un servicio de monitoreo de alarmas que no solo minimiza los riesgos de hurto y pérdidas, sino que también te proporciona el control total de lo que sucede dentro de tu hogar a través de una aplicación móvil interactiva.

¿Por qué invertir en un sistema de seguridad para tu hogar?

Los sistemas de seguridad para los hogares han dejado de ser un lujo y se han convertido en una necesidad. De acuerdo con datos publicados por la Policía Nacional de Colombia en su sitio web, durante el primer semestre de 2024 se registraron 9.596 robos a domicilios en todo el país, siendo Cundinamarca el departamento con el mayor número de hurtos con un 21.48 %, seguido por Antioquia con un 13.51 % y Valle con un 8.51 %. Contar con un sistema de alarma con monitoreo en tiempo real y video puede ser la diferencia entre un intento de robo frustrado y una pérdida significativa.

La instalación de una alarma con video en tu hogar no sólo disuade a los delincuentes, sino que también te ofrece tranquilidad al saber que tu hogar está protegido, incluso cuando no estás. Un sistema de seguridad que incluye video, como el que ofrece Seguridad Atlas, te permite monitorear en tiempo real lo que ocurre en tu casa desde tu dispositivo móvil, brindándote el control total.

¿Qué incluye el servicio de monitoreo Protejo Mi Hogar + Video?

El servicio de monitoreo de alarmas para el hogar de Seguridad Atlas incluye la conexión de un kit básico de alarma inalámbrica a la central de monitoreo de Seguridad Atlas. Este kit, que se ofrece en calidad de préstamo, está compuesto por:

- 1 panel de alarma inalámbrico Intelbras.

- 1 sensor infrarrojo.

- 1 magnético liviano.

- 1 control remoto.

- 1 cámara de video con una tarjeta Micro SD de 64GB.

Estas herramientas permiten detectar intrusiones y otros eventos sospechosos, transmitiendo señales a la central de monitoreo para una respuesta inmediata.

Funciones del servicio de alarma con video

El sistema de seguridad para casas de Seguridad Atlas tiene una serie de funciones avanzadas que te dan tranquilidad:

- App móvil y web: permite el control remoto del sistema.

- Reacción telefónica a eventos: respuesta inmediata a incidentes detectados.

- Autochequeo del sistema: verificación automática cada 24 horas.

- Botón de pánico y monitoreo en tiempo real: seguridad adicional en situaciones de emergencia.

- Soporte y servicio técnico: asistencia especializada siempre disponible.

- Respaldo de pólizas de responsabilidad civil: protección adicional ante cualquier eventualidad.

Beneficios de las alarmas con video para casas de Seguridad Atlas

Las alarmas con video ofrecen múltiples beneficios:

- Instalación fácil: la modalidad de instalación “hágalo usted mismo”, facilita la activación rápida del sistema. Además de contar con el respaldo de Grupo Atlas, te asegura que en caso de cualquier eventualidad, contarás con el apoyo de un equipo de supervisión electrónica motorizado y la intervención inmediata de las autoridades competentes, así como soporte técnico para cualquier duda.

- Monitoreo 24/7: el equipo de supervisión de Grupo Atlas está disponible las 24 horas del día para responder a cualquier eventualidad. Esto significa que no importa la hora o el día, siempre tendrás respaldo.

- Control remoto: mediante las aplicaciones móvil y web, puedes armar o desarmar la alarma desde cualquier lugar. Esto es ideal para cuando necesitas permitir el acceso a alguien de confianza o verificar el estado del sistema.

- Apoyo a las autoridades: ante una situación de emergencia, el sistema notifica automáticamente a las autoridades, acelerando la intervención y potenciando las oportunidades de salvaguardar tu casa.

- Prevención y disuasión: el uso de las calcomanías preventivas y el conocimiento que tu vivienda está bajo supervisión monitoreada actúan como elementos de disuasión para los delincuentes.

La importancia de elegir a Grupo Atlas

Grupo Atlas ha construido una reputación sólida en el ámbito de la seguridad en Colombia. Sus soluciones de seguridad basadas en tecnología y profesionales expertos han protegido miles de hogares y negocios. Al elegir Grupo Atlas, no solo estás invirtiendo en un sistema de seguridad, sino en la tranquilidad de saber que tu hogar está en manos expertas.

Además, Grupo Atlas ofrece planes de suscripción flexibles, lo que te permite acceder a tecnología de alta gama sin tener que hacer una inversión inicial alta. Este modelo de suscripción incluye un período de permanencia mínima de 12 meses, lo que garantiza que contarás con protección continua a lo largo del tiempo.

Las alarmas con video para casas de Grupo Atlas son una inversión para la seguridad de tu hogar y tu tranquilidad. Con funciones avanzadas, monitoreo en tiempo real, y soporte técnico especializado, este sistema te brinda la protección que necesitas para cuidar de lo que más te importa.

No esperes a que ocurra un incidente para actuar, protege tu hogar con Grupo Atlas.

Contáctanos hoy y conoce las soluciones tecnológicas de seguridad que tenemos disponibles para tu hogar.

Grupo Atlas de Seguridad Integral, ¡Nos gusta cuidarte!

Movilidad más segura: CYGU lanza en Cali la primera app de seguridad colaborativa

Posted on diciembre 5th, 2024

Cómo funciona CYGU

El algoritmo inteligente de CYGU analiza en tiempo real los datos de seguridad disponibles, brindando recomendaciones de rutas que evitan las zonas con altos índices de inseguridad. La aplicación se adapta a las necesidades específicas de cada usuario, ya que distingue los riesgos asociados a diferentes medios de transporte, como bicicletas, motos, carros o transporte público. Este enfoque personalizado asegura que cada desplazamiento se realice con la mayor protección posible.

CYGU también integra un botón de emergencia, permitiendo a los usuarios alertar a sus contactos de seguridad o al cuadrante de policía más cercano en caso de incidentes. Además, ofrece información actualizada sobre zonas de interés y emite alertas en tiempo real sobre riesgos en la ciudad. La participación de la comunidad es clave en el funcionamiento de la app, ya que cada usuario puede contribuir reportando incidentes, lo que mejora la seguridad de todos.

La necesidad de una solución de seguridad como CYGU se hace evidente cuando se conocen las cifras actuales de inseguridad en ciudades como Cali. En el primer semestre de 2024, se registraron más de 13,000 denuncias de hurto, lo que representa un aumento significativo respecto al mismo periodo del año anterior.

Aproximadamente el 50 % de los caleños siente temor al salir a las calles debido a la violencia y el crimen. Aunque los homicidios disminuyeron un 11 % en enero de 2024, otros delitos, como las lesiones personales, han aumentado un 15 %. Además, de las 2.031 cámaras de seguridad instaladas en la ciudad, 1.200 están fuera de servicio, lo que limita la vigilancia y el control sobre los delitos.

En este contexto, CYGU ofrece una alternativa eficaz, aprovechando la tecnología y la colaboración ciudadana para proporcionar rutas seguras y alertas en tiempo real que permiten a los usuarios evitar zonas peligrosas.

La app de seguridad de la COP16

Esta app ha llamado la atención por los beneficios que ofrece en seguridad, al punto que la Alcaldía de Santiago de Cali, decidió utilizarla como la app oficial de seguridad para la COP 16. Todos los visitantes que asistieron al evento pudieron disfrutar de la tranquilidad de tener una app que les permitió movilizarse de forma segura por la ciudad.

Actualmente disponible en Santiago de Cali, CYGU tiene como objetivo expandirse a otras ciudades colombianas en los próximos meses. Esta aplicación no solo pretende mejorar la movilidad segura en las ciudades, sino también fomentar la colaboración ciudadana para la creación de entornos más seguros y confiables en todo el país.

Descarga la app CYGU aquí: https://me-qr.com/jfC8a7mU

Grupo Atlas de Seguridad Integral, ¡Nos gusta cuidarte!