Ahora recibirás todas nuestras actualizaciones y noticias directamente en tu bandeja de entrada. ¡No te pierdas ninguna novedad!

Seguridad logística: visibilidad, tecnología y control en tiempo real como ventaja competitiva

Posted on mayo 13th, 2026

En el siguiente artículo publicado en La Nota Económica, Alonso Calceto, gerente de operaciones de Seguridad Atlas y experto en seguridad logística, analiza la importancia de integrar tecnología, monitoreo y trazabilidad en tiempo real para reducir riesgos y fortalecer la continuidad operativa en las cadenas de suministro.

En un entorno donde las cadenas logísticas son dinámicas e interconectadas, los riesgos ya no son sólo físicos. Entre los más frecuentes se encuentran interrupciones en tránsito por eventos de seguridad, sociales o climáticos; intrusión, contaminación o manipulación de carga en centros logísticos; fraude interno o colusión; pérdida de trazabilidad en tiempo real; y ciberataques a sistemas de monitoreo, inventarios o documentación.

El verdadero riesgo está en la falta de visibilidad en tiempo real: una operación que no ve lo que sucede en cada punto de su cadena de valor es una operación vulnerable.

El primer paso es mapear la cadena con enfoque de datos mediante un diagnóstico integral basado en analítica de riesgos: mapa de calor por zonas y rutas, identificación de puntos ciegos operativos, evaluación de tiempos muertos y desviaciones, y revisión de vulnerabilidades digitales. A partir de allí se diseña una arquitectura tecnológica inteligente con sensores, videovigilancia con IA, monitoreo centralizado y analítica predictiva. La tecnología debe responder a un riesgo identificado, no instalarse por tendencia.

Para reducir interrupciones en transporte y almacenaje se recomienda videovigilancia inteligente con IA en centros logísticos (capaz de detectar comportamientos inusuales, intrusión en zonas restringidas, manipulación indebida o permanencias atípicas); analítica predictiva en rutas cruzando datos históricos de incidentes, contexto social y desempeño operativo; centros de monitoreo integrados 24/7 que correlacionen eventos físicos y digitales en tiempo real; y automatización de alertas críticas para acelerar la reacción y reducir la dependencia exclusiva del factor humano.

La integración tecnológica debe realizarse bajo un modelo de arquitectura segura y gobernanza digital: redes segmentadas, encriptación de datos en tránsito y almacenamiento, control de accesos con autenticación robusta, auditoría continua a proveedores tecnológicos y monitoreo de eventos cibernéticos en paralelo al monitoreo físico. La IA debe configurarse bajo parámetros claros sobre acceso, almacenamiento y gestión de incidentes.

En exportaciones, tres prácticas protegen la reputación empresarial: trazabilidad digital de origen a destino con cámaras, registros electrónicos y validación documental automatizada; control inteligente de contenedores con detección de apertura no autorizada y registro audiovisual auditado; e integración de estándares internacionales como BASC, OEA e ISO 28000 soportados por evidencia digital verificable. Hoy los mercados internacionales valoran la capacidad de demostrar control, no solo declararlo.

Como controles mínimos en exportación segura se deben incluir: videovigilancia con analítica en zonas críticas, registro digital de inspección de contenedores, control biométrico de accesos en áreas sensibles, monitoreo en tiempo real de transporte hasta puerto y un centro de control que consolide información física y digital. Una operación segura debe ser auditada en tiempo real, no solo después del incidente.

En síntesis, el sector logístico debe reforzar controles críticos con monitoreo activo, validación de personal y protocolos claros de reacción; integrar videovigilancia con IA y analítica predictiva para anticipar eventos; y unificar seguridad física y ciberseguridad bajo una sola estrategia corporativa. Blindar la logística hoy no es una decisión operativa, es una ventaja competitiva.

En un contexto cada vez más dinámico y expuesto a riesgos físicos y digitales, la seguridad logística se consolida como un elemento clave para garantizar la continuidad operativa, proteger la cadena de suministro y fortalecer la competitividad de las empresas.

Hoy, la seguridad logística no solo permite anticipar incidentes y optimizar la trazabilidad, sino también integrar tecnología, analítica y monitoreo inteligente para reducir vulnerabilidades y mejorar la capacidad de respuesta ante cualquier eventualidad.

Elecciones en Colombia 2026

Posted on mayo 13th, 2026

Nueva jornada electoral

Las elecciones en Colombia 2026 se desarrollarán en un entorno complejo, marcado por tensiones políticas, desafíos de seguridad y un ecosistema digital cada vez más influyente.

El país se prepara para una nueva jornada electoral el próximo 31 de mayo, en medio de un panorama donde empresas, instituciones y ciudadanos deberán enfrentar riesgos físicos y digitales que podrían impactar la estabilidad y la operación de distintos sectores.

Un clima político marcado por la polarización

El escenario electoral actual refleja una alta fragmentación política y una marcada polarización ideológica.

De acuerdo con el Barómetro de las Américas, en los últimos años ha aumentado la percepción de polarización en Colombia, lo que tiende a intensificar las tensiones durante los procesos electorales (LAPOP, 2023).

A esto se suma el papel de las redes sociales como amplificadoras del discurso político. Las plataformas digitales se han consolidado como canales clave de campaña, pero también como espacios donde proliferan narrativas engañosas y contenidos desinformativos.

Riesgos de seguridad en el territorio

El orden público continúa siendo uno de los principales factores de preocupación. La Defensoría del Pueblo ha advertido sobre la persistencia de riesgos electorales en múltiples regiones, especialmente en zonas con presencia de grupos armados ilegales (Defensoría del Pueblo, 2023).

En procesos electorales anteriores, entidades como la Misión de Observación Electoral (MOE) identificaron municipios con niveles de riesgo alto y extremo debido a factores como violencia política, fraude electoral y restricciones a la participación (MOE, 2023).

Estos riesgos podrían manifestarse nuevamente a través de:

- Alteraciones del orden público

- Restricciones a la movilidad

- Amenazas a votantes y candidatos

La amenaza digital: desinformación y ciberataques

El entorno digital se ha consolidado como uno de los principales frentes de riesgo en contextos electorales. Según el Foro Económico Mundial, la desinformación figura entre los riesgos globales más críticos en este tipo de escenarios (World Economic Forum, 2024).

En América Latina, reportes de ciberseguridad evidencian un incremento de ataques durante coyunturas políticas, incluyendo phishing, ataques DDoS y suplantación de identidad (Kaspersky, 2023).

Asimismo, la MOE ha alertado sobre el aumento de campañas de desinformación orientadas a influir en la opinión pública y generar desconfianza en el proceso electoral.

Impactos potenciales en el sector empresarial

Las empresas no son ajenas a este contexto. Según la ANDI, los escenarios de inestabilidad social y política pueden afectar directamente la operación empresarial, especialmente en sectores como logística, comercio y servicios.

Entre los principales impactos se destacan:

- Incremento de amenazas cibernéticas

- Interrupciones en la cadena de suministro

- Afectaciones en la movilidad del talento humano

- Riesgos reputacionales derivados de la desinformación

Ciudadanía en medio de la incertidumbre

Para los ciudadanos, el proceso electoral también implica riesgos asociados a la movilidad, la seguridad personal y la exposición a información falsa.

La Registraduría Nacional ha reiterado la importancia de acudir a las fuentes oficiales para consultar información electoral y evitar la propagación de contenidos engañosos.

El panorama electoral del 31 de mayo en Colombia se perfila como un evento de alta sensibilidad.

La convergencia de riesgos físicos, digitales y sociales exige una preparación estratégica por parte de empresas, instituciones y ciudadanía. En este contexto, la gestión adecuada de la información y la prevención serán determinantes para mitigar impactos y fortalecer la confianza en el proceso democrático.

Fuentes:

Defensoría del Pueblo. (2025). Alerta temprana N.º 013-2025: Riesgo electoral 2025–2026. https://www.defensoria.gov.co/documents/20123/3456921/AT+N%C2%B0+013-2025+Riesgo+Electoral+2025-2026.pdf

Defensoría del Pueblo. (2025, octubre). Defensoría del Pueblo presenta alerta temprana electoral 2025–2026 para fortalecer garantías democráticas. https://www.defensoria.gov.co/-/defensor%C3%ADa-del-pueblo-presenta-alerta-temprana-electoral-2025-2026-para-fortalecer-garant%C3%ADas-democr%C3%A1ticas

Misión de Observación Electoral (MOE). (2026). Mapas y factores de riesgo electoral: Elecciones nacionales 2026. https://www.moe.org.co/mapas-y-factores-de-riesgo-electoral-elecciones-nacionales-2026/

Misión de Observación Electoral (MOE). (2026, febrero). En 170 municipios del país hay riesgo coincidente por factores indicativos de fraude y violencia para las elecciones de 2026. https://www.moe.org.co/en-170-municipios-del-pais-hay-riesgo-coincidente-por-factores-indicativos-de-fraude-y-violencia-para-las-elecciones-de-2026-moe/

Organización de los Estados Americanos (OEA). (2026). Informe de la Misión de Observación Electoral en Colombia: Elecciones legislativas 2026. https://www.oas.org/fpdb/press/Informe-MOE-OEA-Colombia—Elecciones-de-Congreso-2026.pdf

Registraduría Nacional del Estado Civil. (2025). Resolución 2580 de 2025: Calendario electoral para elecciones de Presidente y Vicepresidente 2026. https://www.registraduria.gov.co/IMG/pdf/20250305_resolucion-2580-del-05-03-2025_calendario-electoral_presidente-de-la-republica-2026.pdf

Registraduría Nacional del Estado Civil. (2026). Elección de presidente y vicepresidente 2026: Fechas importantes. https://wapp.registraduria.gov.co/electoral/2026/presidente-de-la-republica/fechas-importantes.html

EFE Verifica. (2026). Desinformación de cara a las elecciones de 2026 en Colombia.https://verifica.efe.com/desinformacion-elecciones-colombia-202

Principales riesgos empresariales en Colombia 2026

Posted on mayo 13th, 2026

En 2026, las empresas colombianas enfrentan múltiples riesgos empresariales en un entorno marcado por la incertidumbre, la transformación tecnológica acelerada y presiones económicas tanto internas como globales. A estos factores se suma un elemento determinante: el contexto político-electoral. La convergencia de estos riesgos no solo condiciona la sostenibilidad empresarial, sino que también incide directamente en la estabilidad económica, social e institucional del país. Comprender los principales riesgos empresariales es clave para anticipar escenarios y fortalecer la resiliencia organizacional.

Conoce el ecosistema de protección y seguridad inteligente del Grupo Atlas de Seguridad Integral

Inestabilidad económica y presión fiscal

Uno de los principales desafíos para las empresas en Colombia es la persistente incertidumbre económica, impulsada por factores como el déficit fiscal, la inflación y la volatilidad del tipo de cambio. Las reformas tributarias recientes y la posibilidad de ajustes fiscales generan cautela en la inversión privada. Una menor inversión reduce el crecimiento económico, limita la generación de empleo y debilita la competitividad frente a otros mercados.

Inseguridad y riesgos operativos

El aumento de eventos de inseguridad, bloqueos en vías estratégicas, delitos como el hurto de carga y la presencia de actores ilegales en algunas regiones afectan la continuidad de las operaciones empresariales, especialmente en sectores logísticos, industriales y agrícolas.

Estos riesgos empresariales incrementan los costos operativos, afectan el abastecimiento y generan desconfianza en inversionistas, impactando el desarrollo regional y nacional.

Ciberseguridad y transformación digital

A medida que las empresas avanzan en su digitalización, también aumentan los riesgos asociados a ciberataques, robo de información y fallas en sistemas críticos. Muchas organizaciones aún no cuentan con niveles adecuados de madurez en ciberseguridad. Incidentes masivos pueden afectar sectores clave como el financiero, energético o de salud, comprometiendo la confianza en las instituciones y generando pérdidas económicas significativas.

Inteligencia artificial y riesgos emergentes

El avance de la inteligencia artificial (IA) está transformando las operaciones empresariales, pero también introduce riesgos como decisiones automatizadas sin supervisión, sesgos algorítmicos, uso indebido de datos, fraudes como deepfakes, entre otros. Sin controles, su implementación puede generar errores estratégicos, vulneraciones de información, impactos reputacionales y riesgos legales, agravados por la falta de talento especializado.

Un uso no regulado o poco ético puede afectar la confianza en los mercados, ampliar brechas laborales y generar desafíos regulatorios que impacten la competitividad y la seguridad digital.

Crisis energética y sostenibilidad

Colombia enfrenta desafíos en su matriz energética debido a factores climáticos, retrasos en proyectos energéticos y aumento de la demanda. Esto se traduce en riesgos de racionamiento e incrementos en tarifas. El encarecimiento de la energía reduce la competitividad empresarial, afecta la producción y puede generar tensiones sociales, especialmente en los sectores más vulnerables.

Cambios regulatorios y políticos

Las reformas laborales, pensionales y sectoriales generan incertidumbre en el entorno empresarial. Las decisiones políticas pueden modificar rápidamente las condiciones del mercado. La falta de claridad regulatoria frena la inversión extranjera y local, afectando el crecimiento económico y la confianza en el entorno institucional.

Disrupciones en la cadena de suministro

Las cadenas de suministro siguen siendo vulnerables a eventos globales como conflictos internacionales, cambios en costos logísticos y dependencia de insumos importados. Las interrupciones en el abastecimiento afectan la producción, elevan los precios y presionan la inflación, impactando tanto a empresas como a consumidores.

Cambio climático y riesgos ambientales

Fenómenos como sequías, inundaciones y deslizamientos afectan la infraestructura, la producción agrícola y la operación empresarial en distintas regiones del país. Los eventos climáticos extremos generan pérdidas económicas, afectan la seguridad alimentaria y aumentan el gasto público en atención de emergencias.

Disminución del consumo y capacidad de ahorro

Los hogares colombianos enfrentan una menor capacidad de ahorro y consumo debido a la presión inflacionaria y el costo de vida. Esto impacta directamente la demanda de bienes y servicios. Una reducción en el consumo desacelera la economía, afecta los ingresos empresariales y limita la expansión de los negocios.

Talento humano y transformación laboral

La escasez de talento especializado en áreas digitales, tecnológicas y estratégicas representa un desafío para las empresas. A esto se suma la adaptación a nuevas dinámicas laborales como el trabajo híbrido. La falta de talento limita la innovación y la productividad, reduciendo la capacidad del país para competir en mercados globales.

Reputación y confianza empresarial

En la era digital, la reputación corporativa puede verse afectada rápidamente por crisis de comunicación, malas prácticas o falta de transparencia. La pérdida de confianza en empresas o sectores puede afectar el consumo, la inversión y la percepción internacional del país.

Más allá de la vigilancia: el nuevo enfoque inteligente de la seguridad

Posted on abril 29th, 2026

La seguridad inteligente está transformando la manera en que las organizaciones gestionan riesgos, integrando tecnología, análisis de datos y capacidad predictiva.

Este artículo se basa en la entrevista a Mauricio Rodríguez,director Nacional de T.I. de Seguridad Atlas, publicada en El Espectador, en la que se aborda cómo la seguridad está evolucionando hacia modelos más inteligentes, integrados y predictivos.

La seguridad está cambiando a un ritmo sin precedentes. En un entorno donde los riesgos son cada vez más dinámicos y complejos, los modelos tradicionales basados únicamente en la vigilancia física resultan insuficientes. Como se expone en la entrevista, hoy el enfoque se orienta hacia la seguridad inteligente capaz de anticipar y optimizar la operación.

Este nuevo paradigma implica comprender el riesgo en profundidad. Ya no se trata solo de cubrir espacios, sino de identificar puntos críticos, analizar comportamientos y anticipar escenarios. En palabras de Rodríguez, la seguridad inteligente se vuelve específica y diseñada a la medida de cada operación, integrando capacidades humanas y tecnológicas para una gestión más eficiente.

Tecnologías clave en la seguridad inteligente

En este contexto, la inteligencia artificial, la analítica de datos y la automatización juegan un papel central. Más que herramientas de vigilancia, se convierten en sistemas de interpretación que permiten detectar desviaciones antes de que se conviertan en incidentes. Esto representa un cambio sustancial frente a modelos tradicionales, donde la información llegaba tarde o de forma fragmentada.

Integración de sistemas: el verdadero diferencial

Sin embargo, uno de los mayores avances, según el director, está en la integración. Históricamente, la seguridad ha operado con sistemas aislados, lo que dificulta la toma de decisiones. Frente a este reto, Seguridad Atlas ha desarrollado plataformas como OLA, Data Suite y Admira, que unifican cámaras, controles de acceso y sistemas de monitoreo con herramientas de análisis de riesgo. “Esto permite saber qué pasó, dónde, cómo se atendió y qué decisión tomar después”, afirma Rodríguez en la entrevista.

Este nivel de integración no solo mejora la visibilidad operativa, sino que también fortalece la trazabilidad y la capacidad de respuesta en sectores clave como la industria, la logística, el retail y la infraestructura crítica. A esto se suman tecnologías como drones e Internet de las Cosas, que amplían la cobertura y permiten monitorear operaciones en tiempo real, incorporando un componente predictivo en la gestión del riesgo.

Además, esta transformación está redefiniendo la relación con los usuarios. Hoy, tanto empresas como hogares pueden acceder a soluciones más sofisticadas, con monitoreo remoto y autogestión, lo que democratiza el acceso a la seguridad inteligente.

Futuro de la seguridad inteligente

Mirando hacia el futuro, Rodríguez es claro: el diferencial no estará en la cantidad de tecnología implementada, sino en la capacidad de interpretar los datos y convertirlos en decisiones estratégicas. En esa línea, Seguridad Atlas continúa fortaleciendo un modelo híbrido que combina tecnología, conocimiento especializado y entendimiento del negocio.

El objetivo es contundente: dejar atrás la reacción y consolidar una seguridad inteligente que anticipe, optimice y genere valor. Porque en un entorno de creciente incertidumbre, adelantarse al riesgo ya no es una ventaja, sino una necesidad.

La amenaza invisible: cuando la tecnología no alcanza para proteger una empresa

Posted on abril 28th, 2026

El riesgo que no se ve

Las empresas suelen prepararse para lo evidente: una intrusión, un robo, una falla técnica, una emergencia física. Pero muchas veces el riesgo más peligroso no entra por la puerta.

Está en una decisión tomada con afán. En una alerta que nadie atendió. En un proveedor que nunca fue validado. En un proceso que depende de la memoria de una persona. En una frase que parece inocente, pero puede ser fatal: “aquí nunca ha pasado nada”.

Tecnología sin criterio: una falsa tranquilidad

Hoy las organizaciones cuentan con cámaras inteligentes, sensores, drones, analítica de datos, inteligencia artificial y sistemas de monitoreo en tiempo real.

Pero nada de eso es suficiente si la empresa no sabe qué riesgo quiere mitigar, cómo interpretar una alerta o qué decisión tomar cuando algo cambia.

Un sensor puede detectar una variación de temperatura en una cadena de frío. Un dron puede vigilar un perímetro. Una cámara puede registrar un movimiento inusual.

Pero la tecnología no reemplaza el criterio. La tecnología ve, la estrategia entiende, la gestión actúa.

Cuando una empresa compra herramientas sin fortalecer su mentalidad de riesgo, no se vuelve necesariamente más segura. Solo se vuelve más tecnológica. Y esa diferencia puede costar millones.

El peligro de “aquí nunca ha pasado nada”

Uno de los mayores errores en confiabilidad es confundir historial con protección.

Que un incidente no haya ocurrido no significa que el riesgo no exista. Significa, tal vez, que todavía no se ha materializado.

Las crisis rara vez aparecen de la nada. Casi siempre enviaron señales antes: una anomalía, una queja, un incumplimiento, una puerta abierta, una validación omitida, un dato ignorado.

El problema es que muchas organizaciones solo reaccionan cuando el daño ya está hecho. Apagan incendios. Corrigen tarde. Investigan después. Se preguntan por qué nadie lo vio venir. Pero alguien lo vio.

- Un dato lo mostró.

- Una alerta lo insinuó.

- Un proceso lo permitió.

- Una decisión lo aceleró.

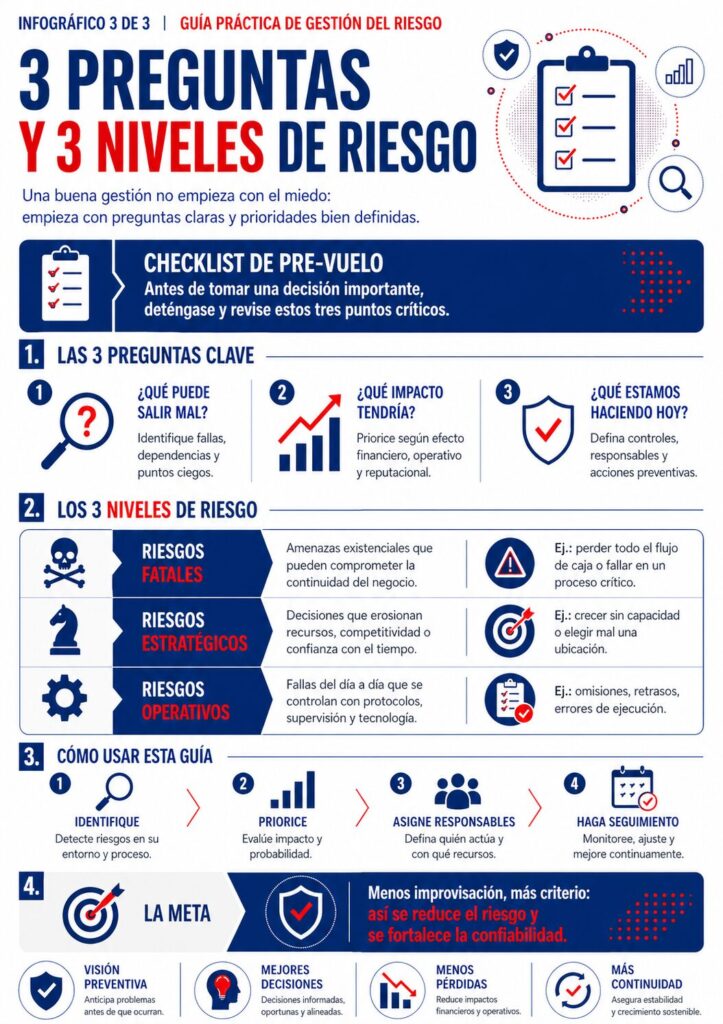

Tres preguntas que pueden salvar una empresa

La gestión de riesgos no empieza con un software. Empieza con una pausa. Antes de tomar una decisión crítica, toda empresa debería hacerse tres preguntas:

¿Qué puede salir mal?

Porque el optimismo no es una estrategia.

¿Qué impacto tendría si sucede?

Porque no todos los errores cuestan lo mismo.

¿Qué estamos haciendo hoy para evitarlo?

Porque identificar un riesgo y no actuar también es una decisión.

Estas preguntas parecen simples. Pero obligan a mirar donde muchas empresas prefieren no mirar.

Ahí está la diferencia entre operar por costumbre y gestionar con inteligencia.

Conclusión: la seguridad no es suerte

Los negocios no se protegen solos. Tampoco los protege únicamente la tecnología, ni la experiencia acumulada, ni la confianza en que “siempre lo hemos hecho así”.

La verdadera seguridad nace cuando una organización combina tecnología, datos, talento humano y pensamiento estratégico.

Porque el riesgo no desaparece por ignorarlo.

- Se administra cuando se entiende.

- Se reduce cuando se anticipa.

- Y se controla cuando se actúa a tiempo.

En un mundo donde todo se mueve más rápido, la ventaja no será solo tener más herramientas. Será tener la capacidad de detenerse, mirar mejor y decidir antes de que el riesgo decida por la empresa.

Panorama situación de seguridad en Colombia

Posted on abril 27th, 2026

Un punto de inflexión en la seguridad

Colombia enfrenta una nueva fase de deterioro en seguridad, caracterizada por el retorno de tácticas de alto impacto como los atentados terroristas.

Lo que antes parecía un fenómeno residual ha evolucionado hacia acciones coordinadas, simultáneas y con alto poder destructivo, afectando tanto infraestructura como población civil.

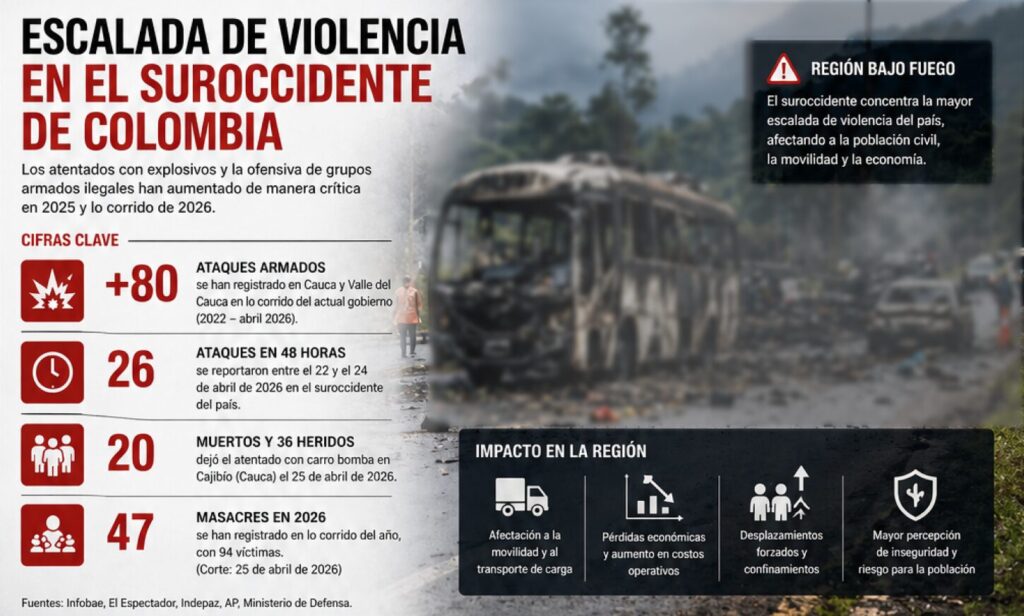

El atentado del 25 de abril de 2026 en Cajibío (Cauca), junto a los ocurridos en el municipio de Palmira y Santiago de Cali, marca un punto crítico en esta tendencia.

El suroccidente como epicentro del riesgo

El corredor Cauca – Valle del Cauca – Nariño se ha convertido en el principal foco de violencia en el país.

Esto responde a tres factores clave:

- Control de rutas del narcotráfico hacia el Pacífico

- Presencia histórica de grupos armados ilegales

- Debilidad institucional en zonas rurales

En este contexto, la vía Panamericana se ha consolidado como un objetivo estratégico, tanto por su valor logístico como por su impacto simbólico.

La reconfiguración de una amenaza histórica

Los recientes ataques muestran una evolución táctica:

- Uso de vehículos cargados con explosivos de alta potencia.

- Activación en zonas de alto flujo vehicular.

- Combinación con retenes ilegales y bloqueos.

El atentado de Cajibío dejó:

- 20 personas muertas y 36 heridas

- Daños masivos en múltiples vehículos

- Un cráter que paralizó completamente la vía Panamericana

Además, en paralelo se registraron:

- Más de 26 ataques en 48 horas en Cauca y Valle del Cauca

Esto confirma un cambio hacia operaciones coordinadas de carácter insurgente-criminal.

Cifras que evidencian el deterioro

Las cifras recientes muestran una tendencia clara:

- Más de 80 ataques armados en Cauca y Valle durante el actual periodo gubernamental.

- Al menos 26 ataques en un solo fin de semana en abril de 2026.

- 47 masacres registradas en lo corrido de 2026 (Indepaz).

- Eventos con explosivos han dejado decenas de muertos y heridos en múltiples incidentes recientes.

Adicionalmente, los ataques no son aislados:

- En 2025 ya se registraban oleadas de atentados con carros bomba y explosivos en la región.

- El patrón indica una continuidad y escalamiento, no hechos puntuales.

Factores estructurales detrás de la escalada

Disidencias de las FARC

Los principales responsables identificados son estructuras vinculadas a:

- Estado Mayor Central (Iván Mordisco).

- Columna Jaime Martínez.

Estos grupos han evolucionado hacia organizaciones híbridas (insurgencia + crimen organizado).

Economía ilegal

Los ataques están directamente relacionados con:

- Narcotráfico.

- Minería ilegal.

- Extorsión.

El control territorial es clave para sostener estas economías.

Fragmentación del conflicto

Ya no existe un solo actor dominante.

Hoy el conflicto está compuesto por múltiples estructuras que:

- Compiten entre sí.

- Atacan infraestructura para generar control.

- Buscan desestabilizar regiones completas.

Momento político

El contexto preelectoral incrementa el riesgo:

- Los ataques buscan generar presión política.

- También pueden afectar la legitimidad institucional.

Impacto en empresas, logística y ciudadanía

Empresas

- Interrupción de cadenas logísticas (especialmente transporte terrestre).

- Incremento de costos por seguridad.

- Riesgo reputacional y operativo.

Logística

- Bloqueos en corredores estratégicos.

- Pérdidas económicas por retrasos.

- Aumento en primas de seguros.

Ciudadanía

- Mayor exposición en carreteras.

- Afectación a movilidad intermunicipal.

- Incremento en percepción de inseguridad.

Escenarios de riesgo a corto plazo

Escenario 1: Escalada controlada

Incremento de ataques focalizados en corredores estratégicos.

Escenario 2: Expansión territorial

Extensión de ataques a nuevas zonas urbanas intermedias.

Escenario 3: Alta intensidad

Coordinación de ataques simultáneos con mayor impacto civil.

Conclusiones estratégicas

El país no está ante un fenómeno aislado, sino ante una reconfiguración del conflicto armado.

Los carros bomba reflejan:

- Mayor capacidad operativa de grupos ilegales

- Intención de generar impacto mediático y psicológico

- Debilidad en control territorial

La seguridad en Colombia hoy exige:

- Enfoque preventivo.

- Inteligencia territorial.

- Adaptación constante a nuevas dinámicas de riesgo.

Fuentes

El País. (2026, abril 26). Ascienden a 20 los fallecidos por el atentado de la Vía Panamericana.

The Wall Street Journal. (2026). Colombia hit by deadliest wave of bombings for civilians in years.

ReliefWeb (OCHA). (2026). Colombia Situation Report 2026.

Fundación Ideas para la Paz (FIP). (2026). El deterioro de la seguridad marca el inicio de 2026.

El Espectador. (2026). Grupos armados en Colombia suman 27.000 integrantes.

Infobae. (2026, abril 21). Masacres en Colombia aumentaron un 32% en 2026.

El Colombiano. (2026). Homicidio y extorsión disparados en 2026: mayor subida en 10 años.

Ecosistema de Seguridad y Protección Inteligente: proteja su negocio y reduzca costos hasta en un 30 %

Posted on febrero 4th, 2026

Hoy, la seguridad empresarial enfrenta un desafío clave: proteger la operación y los procesos sin afectar la eficiencia ni incrementar los costos. Los modelos tradicionales, fragmentados y reactivos, ya no responden a la complejidad de los riesgos actuales ni a las exigencias de continuidad, control y rentabilidad que demandan los negocios. Ante este panorama, las organizaciones que buscan crecer de forma sostenible están evolucionando hacia modelos de seguridad y protección inteligente, capaces de anticipar riesgos, optimizar recursos y respaldar decisiones estratégicas, impulsando así una gestión más eficiente y plenamente alineada con los objetivos del negocio.

La seguridad entendida como un ecosistema de protección inteligente, integrado a la estrategia empresarial

Las empresas más sólidas están migrando hacia un modelo en el que la seguridad se gestiona como un sistema integral y no como un conjunto de servicios aislados que operan de forma independiente.

Un Ecosistema de Seguridad y Protección Inteligente conecta talento humano especializado, datos, procesos, tecnología e inteligencia artificial bajo una misma lógica estratégica. Este enfoque permite anticipar riesgos, mantener el control de la operación y fortalecer la toma de decisiones, priorizando la prevención sobre la reacción y reduciendo el impacto de los incidentes antes de que afecten la continuidad, la rentabilidad y la reputación del negocio.

¿Cómo funciona el Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas?

El Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas está diseñado para integrarse de forma natural al negocio. Su funcionamiento se basa en tres capacidades clave que actúan de forma coordinada:

1. Visibilidad total de la operación

A través de tecnología avanzada, monitoreo inteligente y analítica de datos, el ecosistema ofrece una visión continua de lo que ocurre en los puntos críticos de la operación. Esto permite detectar desviaciones, comportamientos atípicos y riesgos en tiempo real, antes de que se conviertan en incidentes.

2. Capacidad de análisis y prevención

La información no se limita a generar alertas. Se transforma en análisis que permiten identificar patrones de pérdida, vulnerabilidades estructurales y oportunidades de mejora operativa. Así, la seguridad deja de ser reactiva y evoluciona hacia un modelo predictivo y preventivo.

3. Decisiones alineadas al negocio

Con datos confiables y métricas claras, la seguridad se integra a la toma de decisiones gerenciales: dónde invertir, qué ajustar, qué reforzar y qué optimizar para proteger la operación sin afectar su rentabilidad.

Solicite un diagnóstico sin costo con uno de nuestros especialistas

Servicios integrados dentro del ecosistema

Los servicios de Grupo Atlas no operan de manera aislada. Se articulan dentro del ecosistema para maximizar su impacto y generar valor real para el negocio:

- Seguridad física y electrónica integrada.

- Control de accesos y gestión de identidades.

- Monitoreo inteligente y centros de control.

- Analítica de video y datos.

- Protección de procesos críticos.

- Gestión de riesgos y prevención de pérdidas.

- Consultoría estratégica en seguridad.

Esta integración evita la operación aislada de los sistemas, agiliza los procesos y optimiza la gestión de los recursos.

Tecnología avanzada + Inteligencia Artificial

El Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas integra plataformas tecnológicas de última generación que combinan monitoreo inteligente, automatización de procesos, inteligencia artificial y analítica avanzada de datos.

Este enfoque permite la detección temprana de riesgos, el análisis de patrones de pérdida y la anticipación de eventos críticos en tiempo real.

El resultado es una gestión predictiva de la seguridad que reduce ineficiencias operativas, minimiza costos asociados a robos, fallas y tiempos muertos y genera un impacto directo, medible y sostenido en la eficiencia del negocio.

El rol del talento humano integrado con la tecnología

La tecnología por sí sola no garantiza resultados sostenibles. Por eso, el Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas se apoya en talento humano altamente especializado, con un profundo entendimiento del negocio, sus procesos y su contexto operativo.

Este equipo experto interpreta la información generada por las plataformas tecnológicas, ajusta los controles de seguridad según la dinámica real de la operación, optimiza la asignación de recursos humanos y tecnológicos y acompaña de forma continua a la organización en la evolución de su modelo de seguridad.

El resultado es una gestión de la seguridad más eficiente, controlada y plenamente alineada con los objetivos estratégicos del negocio.

Seguridad basada en datos para decisiones estratégicas

El análisis continuo y estructurado de datos convierte la seguridad en una herramienta de gestión empresarial. A partir de indicadores clave de desempeño (KPIs), métricas operativas y evaluaciones permanentes, es posible identificar vulnerabilidades, focos de pérdida y oportunidades de mejora. Esto permite una gestión más eficiente de la operación y una reducción de costos operativos con resultados de optimización de hasta un 30 %.

Una seguridad basada en datos fortalece la toma de decisiones informadas y garantiza que la inversión en seguridad se oriente hacia los puntos donde realmente genera valor para el negocio.

Impacto real: eficiencia, control y rentabilidad

Cuando la seguridad se gestiona como un ecosistema inteligente, los resultados son medibles:

- Menos incidentes y pérdidas.

- Mayor continuidad operativa.

- Mejor control de activos y procesos críticos.

- Uso más eficiente de recursos humanos y tecnológicos.

- Información confiable para la toma de decisiones.

Todo esto se traduce en un beneficio clave para el negocio: una optimización de hasta un 30 % en los costos asociados a seguridad y pérdidas operativas, sin comprometer la protección ni la continuidad.

Ventaja competitiva en entornos de alta incertidumbre

En mercados cada vez más exigentes, la seguridad inteligente se convierte en un diferenciador estratégico. Las empresas que protegen su operación sin sacrificar eficiencia fortalecen su reputación, competitividad y capacidad de crecimiento.

El Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas permite:

- Convertir la seguridad en un activo estratégico.

- Alinear protección y rentabilidad.

- Sostener el crecimiento en entornos complejos.

- Tomar decisiones basadas en datos.

La seguridad que su empresa necesita hoy

Hoy, la seguridad empresarial debe ir más allá de la reacción. La pregunta ya no es si su empresa necesita más seguridad, sino si la seguridad que tiene hoy está preparada para proteger su negocio mañana.

El Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas protege los activos críticos y los procesos, fortalece la operación y potencia la rentabilidad del negocio a través de una gestión estratégica y basada en datos, con una optimización de hasta un 30 % en los costos de seguridad y operación.

Transformación de la seguridad empresarial: la clave para proteger activos y optimizar la rentabilidad

Posted on febrero 4th, 2026

Hoy, la seguridad empresarial ya no puede limitarse a reaccionar cuando ocurre un incidente. Cada robo, acceso no autorizado o falla operativa impacta directamente la rentabilidad, la continuidad y la reputación de su empresa, generando costos ocultos que afectan el desempeño del negocio. Por eso, las organizaciones que buscan crecer de forma sostenible están dando un paso estratégico: avanzar hacia la transformación de la seguridad, evolucionando su modelo de seguridad empresarial hacia esquemas más inteligentes, preventivos y alineados con los objetivos del negocio.

Con Grupo Atlas puede migrar hacia un Ecosistema de Seguridad y Protección Inteligente, capaz de anticipar riesgos, optimizar recursos y reducir costos operativos hasta en un 30 %, mientras protege los activos críticos.

Solicita un diagnóstico sin costo aquí

De la seguridad tradicional a la seguridad que genera valor

Los modelos tradicionales de seguridad operan de forma aislada, reactiva y con baja capacidad de análisis. Aunque funcionan, generan ineficiencias, duplicidad de recursos y altos costos derivados de incidentes evitables.

La transformación de la seguridad empresarial implica integrar la protección a la estrategia del negocio. Un Ecosistema de Seguridad y Protección Inteligente permite pasar del control básico a una gestión preventiva y basada en análisis de datos, donde la seguridad deja de ser un gasto y se consolida como un activo estratégico que impulsa la eficiencia, el control y la rentabilidad.

Proteger con inteligencia no solo reduce riesgos: optimiza procesos, evita pérdidas y mejora el retorno de la inversión en seguridad.

¿Qué es un Ecosistema de Seguridad y Protección Inteligente?

Es un modelo integral de seguridad empresarial inteligente que integra Tecnología avanzada + IA + Talento experto + Análisis de datos para anticipar amenazas, fortalecer la operación y optimizar la rentabilidad del negocio.

Este enfoque transforma la seguridad tradicional en una gestión preventiva, estratégica y basada en información, alineada con los objetivos de la empresa.

Un Ecosistema de Seguridad y Protección Inteligente se fundamenta en tres pilares estratégicos:

Tecnología avanzada + Inteligencia Artificial

Implementa soluciones de última generación con monitoreo inteligente, automatización, inteligencia artificial y analítica de datos que permiten detectar riesgos en tiempo real, identificar patrones de pérdida y anticiparse a eventos críticos evitando que se conviertan en incidentes costosos para la operación.

La tecnología no solo protege los activos: elimina ineficiencias operativas y reduce los costos asociados a fallas, robos y tiempos muertos, impactando directamente la optimización de costos.

Talento experto que potencia la tecnología en seguridad

La tecnología alcanza su máximo valor cuando es gestionada por personas expertas. En el Ecosistema de Seguridad y Protección Inteligente, el talento humano altamente calificado en gestión de riesgos aporta un conocimiento profundo de los procesos empresariales y del entorno operativo, lo que permite una asignación más eficiente de los recursos de seguridad y un mayor control operativo con optimización de los costos.

El resultado es una seguridad estratégica: más eficiente, controlada y rentable.

Análisis de datos para decisiones estratégicas

El análisis continuo de datos permite la transformación de la seguridad en una herramienta de gestión empresarial. A través de indicadores, métricas y evaluaciones permanentes, se identifican vulnerabilidades, focos de pérdida y oportunidades de mejora, lo que permite optimizar la operación y reducir costos operativos hasta en un 30 %.

Una seguridad basada en datos impulsa decisiones informadas y asegura que la inversión se realice donde realmente genera valor.

Seguridad y protección inteligente con impacto real en la operación

Cuando la seguridad se gestiona de forma inteligente, su impacto es inmediato, medible y sostenible:

- Menos interrupciones operativas.

- Mayor control sobre activos, procesos y accesos críticos.

- Reducción de pérdidas y reprocesos.

- Optimización de recursos humanos y tecnológicos.

- Decisiones respaldadas por datos confiables.

Así, la seguridad deja de ser un gasto operativo y se consolida como una inversión estratégica con un retorno claro y comprobable.

Rentabilidad protegida, negocio fortalecido

La prevención siempre cuesta menos que la corrección. Un Ecosistema de Seguridad y Protección Inteligente permite anticipar riesgos, reducir el impacto de los incidentes y optimizar los costos asociados a la operación de seguridad.

Las empresas que transforman su modelo de seguridad no solo se protegen frente a las amenazas: fortalecen su operación, incrementan su competitividad y logran ahorros sostenibles de hasta un 30 % en costos relacionados con la seguridad y la operación.

Transforme su seguridad en una ventaja competitiva

Hoy, la verdadera ventaja competitiva no está en tener más seguridad, sino en contar con una seguridad inteligente, eficiente y alineada con la estrategia del negocio. Una seguridad que protege, mejora procesos, reduce pérdidas y genera valor medible.

El Ecosistema de Seguridad y Protección Inteligente de Grupo Atlas protege los activos críticos, fortalece la operación y potencia la rentabilidad del negocio a través de una gestión estratégica y basada en datos, con una optimización de hasta un 30 % en los costos.

Conozca cómo avanzar hacia la transformación de la seguridad de su empresa

Programe una asesoría con nuestros expertos y descubra cómo transformar la seguridad de su empresa, reduciendo riesgos y optimizando costos hasta en un 30 %.

Vigilancia inteligente: la nueva frontera entre seguridad y privacidad

Posted on diciembre 2nd, 2025

Vigilancia inteligente: la nueva frontera entre seguridad y privacidad

La videovigilancia algorítmica (VSA) representa el salto más importante de la seguridad electrónica en la última década. Combina cámaras inteligentes con algoritmos de inteligencia artificial capaces de analizar video en tiempo real y detectar comportamientos anómalos sin intervención humana.

A diferencia del CCTV tradicional, que se limita a registrar imágenes para revisión posterior, la VSA convierte la observación pasiva en análisis predictivo y respuesta inmediata. Este cambio de paradigma está redefiniendo la forma en que gobiernos y empresas gestionan la prevención del riesgo, transformando lo que conocemos en una herramienta proactiva de análisis.

Se estima además que el mercado global de IA en videovigilancia alcanzará unos USD 6 mil millones para finales de 2025 y podría duplicarse para 2030, lo que demuestra su rápida adopción mundial.

Caso de uso

A nivel internacional ya hay casos emblemáticos. Francia, por ejemplo, autorizó la VSA para la seguridad de los Juegos Olímpicos de París 2024, usando cámaras inteligentes que detectan en tiempo real situaciones anómalas como la presencia de armas, incendios, objetos abandonados o aglomeraciones inusuales.

Estas capacidades permiten una respuesta más rápida y eficaz de las autoridades, fortaleciendo la prevención de incidentes, anticipándose a los riesgos y acelerando la capacidad de respuesta.

Beneficios de la videovigilancia algorítmica (videovigilancia inteligente – IA)

- Respuesta inmediata: detección en tiempo real de incidentes, permitiendo intervenciones más rápidas del personal de seguridad.

- Prevención proactiva: monitoreo inteligente que disuade conductas de riesgo antes de escalar, gracias al aprendizaje y alertas tempranas.

- Optimización de recursos: automatización de tareas rutinarias de vigilancia, liberando al personal para situaciones críticas.

- Aplicación versátil: adaptable a entornos urbanos, industriales, de transporte, etc., aportando valor en diversos escenarios.

Riesgos y desafíos

El avance tecnológico trae consigo nuevos desafíos. La privacidad es uno de ellos. La captura masiva de imágenes y datos biométricos exige un uso proporcional, transparente y conforme a la ley.

Asimismo, existen riesgos de sesgo algorítmico. Los algoritmos pueden reflejar sesgos presentes en los datos de entrenamiento, generando decisiones que no siempre son neutrales. Estos sistemas aprenden de información construida por personas, por lo que su desempeño siempre tendrá una connotación humana. Por ello, su desarrollo y aplicación deben sustentarse en criterios de transparencia, responsabilidad y supervisión ética.

Otro desafío crítico es la ciberseguridad: las cámaras conectadas son susceptibles a ataques informáticos, así que se requieren medidas de protección como el cifrado, autenticación robusta, actualizaciones para preservar la integridad del sistema.

Tendencias en Latinoamérica y Colombia

La región avanza hacia una seguridad más inteligente y conectada impulsada por la urbanización acelerada y la necesidad de entornos más seguros.

La videovigilancia inteligente (basada en algoritmos) redefine la noción de vigilancia. Ya no se trata solo de mirar, sino de comprender lo que ocurre. Su potencial para prevenir delitos y optimizar recursos es indiscutible, pero su legitimidad dependerá de cómo los gobiernos y las empresas de seguridad, sean pioneras en soluciones de seguridad inteligente, logrando equilibrar innovación, ética y transparencia.

En Colombia, por ejemplo, el puerto de Cartagena integró IA en su videovigilancia perimetral, reduciendo un 30 % sus costos operativos de seguridad.

Asimismo, Bogotá probó 786 cámaras con reconocimiento facial en el transporte público, logrando identificar y capturar a varios prófugos con orden judicial en pocas semanas. No obstante, las autoridades locales están atentas a los excesos.

En 2025, la Superintendencia de Industria y Comercio de Colombia ordenó retirar un sistema de acceso por reconocimiento facial en un conjunto residencial, por recolectar datos biométricos sin consentimiento válido.

Casos como este subrayan la necesidad de equilibrar la innovación con el respeto a las leyes y los derechos fundamentales.

Solo bajo esas garantías la videovigilancia algorítmica podrá consolidarse como una aliada de la seguridad pública y privada.

Fuentes

Bourgery, F. (26 de marzo de 2024). Videovigilancia algorítmica en los JJ.OO. de París: ¿por qué es preocupante? RFI. https://www.latercera.com/mundo/noticia/videovigilancia-algoritmica-en-los-jjoo-de-paris-por-que-es-preocupante/ENZZZW4XOFGCZML2WDKTICDU44/

Fierro, C. (19 de octubre de 2023). Policía refuerza seguridad en TransMilenio con 786 cámaras biométricas. Alcaldía Mayor de Bogotá. https://bogota.gov.co/mi-ciudad/seguridad/policia-refuerza-seguridad-con-786-camaras-biometricas-en-transmilenio

García, D. (17 de marzo de 2025). De reactiva a predictiva: el futuro de la seguridad inteligente, según Axis. TECNOSeguro. https://www.tecnoseguro.com/analisis/cctv/axis-videovigilancia-IA-ciberseguridad

LATAM: Epicentro de la videovigilancia inteligente y la transformación digital. (27 de marzo de 2025). TECNOSeguro. https://www.tecnoseguro.com/analisis/cctv/videovigilancia-vivotek-ia-integracion

Mazo, D. (28 de agosto de 2025). Le ponen freno al reconocimiento facial en Bogotá, un conjunto residencial fue obligado a borrar datos de sus residentes. Infobae. https://www.infobae.com/colombia/2025/08/28/le-ponen-freno-al-reconocimiento-facial-en-bogota-un-conjunto-residencial-fue-obligado-a-borrar-datos-de-sus-residentes/

(9 de febrero de 2024). La videovigilancia algorítmica (VSA).Vetsecurite. https://vetsecurite.com/es/blog/la-videovigilancia-algoritmica-vsa-n415

Energía en Colombia: transición renovable y retos 2030

Posted on octubre 30th, 2025

El sector energético de Colombia atraviesa un momento decisivo. Por un lado, ha logrado avances significativos en la diversificación de su matriz eléctrica; por otro, enfrenta señales de alerta por la estrechez entre oferta y demanda, lo que genera preocupación sobre la seguridad del suministro de energía en el corto plazo.

Directivos y expertos coinciden en que el país avanza en la incorporación de energías renovables, aunque aún debe superar retos técnicos, sociales y regulatorios para garantizar un sistema energético confiable y sostenible.

Una matriz energética en transformación

Históricamente, la matriz energética colombiana ha estado dominada por fuentes hidráulicas, lo cual ha permitido una generación eléctrica con bajas emisiones. De esta manera, en 2023, la capacidad instalada total rondaba los 20 GW, de los cuales 66 % provenía de centrales hidroeléctricas, mientras que las plantas termoeléctricas a gas y carbón aportaban cerca de 6 GW, cumpliendo una función de respaldo.

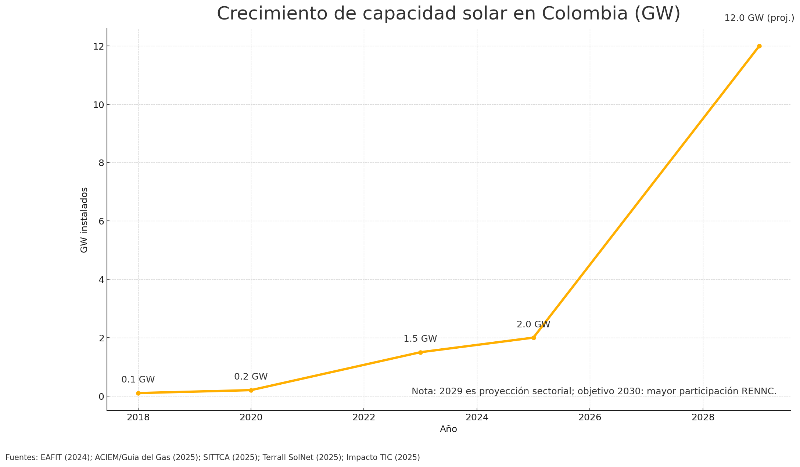

Sin embargo, en los últimos años, la energía solar y eólica han ganado protagonismo. Aunque en 2023 representaban solo el 5,8 % de la generación eléctrica, su crecimiento ha sido acelerado.

Como resultado de esta dinámica, en 2025 la capacidad solar instalada supera los 2 GW —alrededor del 10 % del consumo eléctrico al mediodía—, gracias a la expansión de granjas solares, proyectos eólicos y programas de autogeneración distribuida, como paneles solares en techos industriales o comunitarios.

En consecuencia, estas iniciativas no solo diversifican la matriz, sino que también fortalecen la seguridad energética y promueven la inclusión territorial. Un ejemplo concreto es la Misión Transmisión, una estrategia gubernamental que amplía la red eléctrica para integrar fuentes renovables y llevar energía a regiones históricamente rezagadas, como Chocó y Nariño.

Riesgos y señales de alerta

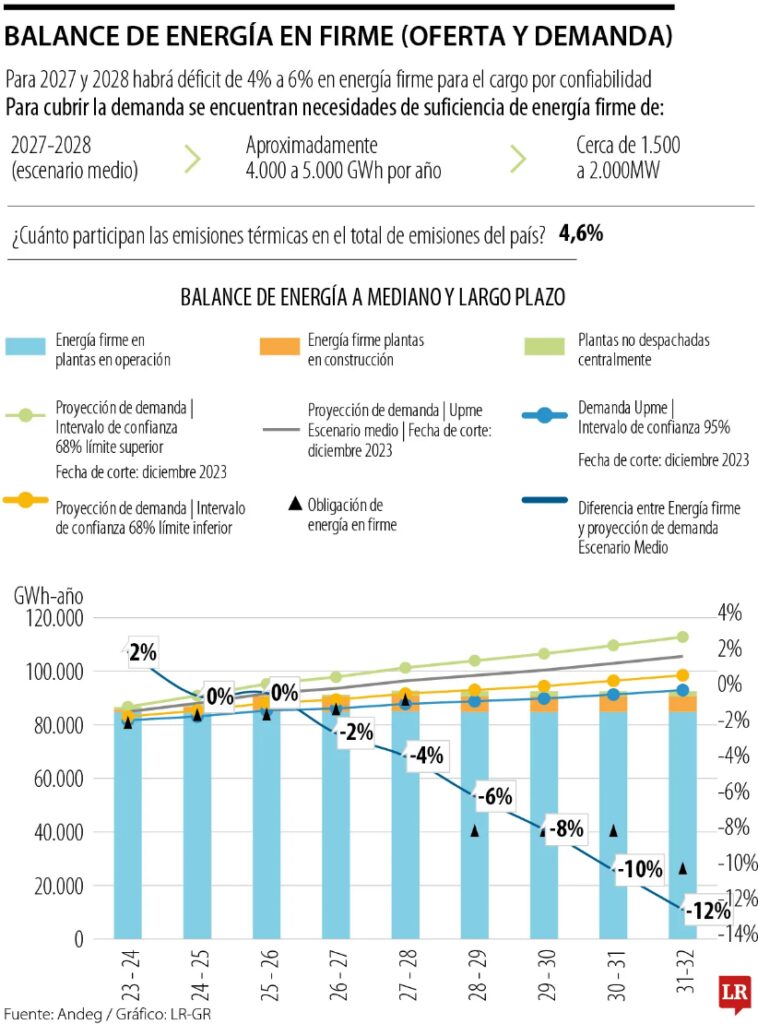

A pesar de los avances, organismos técnicos han advertido sobre una creciente vulnerabilidad del sistema energético.

Según la Asociación Colombiana de Ingenieros (ACIEM), el país enfrenta un equilibrio frágil entre oferta y demanda, con posibilidad de déficits de energía y gas natural en el corto plazo. De mantenerse esta tendencia, podrían presentarse racionamientos regionales o nacionales, algo que no ocurre desde la crisis de 1992.

Fuente: Tomado de Diario La República.

Los principales factores de riesgo identificados son:

- Capacidad ajustada y retrasos en expansión: las reservas de generación firme son limitadas frente al aumento de la demanda. La entrada en operación de nuevos proyectos eléctricos y líneas de transmisión ha sufrido retrasos significativos.

- Barreras ambientales y sociales: los procesos de licenciamiento y las consultas previas con comunidades han demorado proyectos clave, generando incertidumbre e incluso el retiro de inversión privada.

- Incertidumbre en el suministro de gas: las reservas nacionales disminuyen y los nuevos hallazgos costa afuera no estarán disponibles antes de 2030. Además, las plantas de regasificación para importar gas avanzan lentamente, comprometiendo la cobertura futura para los sectores domiciliario e industrial.

Ante este panorama, ACIEM recomienda usar todas las fuentes energéticas disponibles de forma estratégica, combinando confiabilidad y sostenibilidad para evitar desabastecimientos.

Transición energética y visión hacia 2030

Colombia ha asumido metas ambiciosas en materia energética y climática. En este contexto, el Gobierno nacional impulsa una Transición Energética Justa, orientada a reducir en un 51 % las emisiones de gases de efecto invernadero para 2030 y alcanzar la carbono-neutralidad en 2050.

En cuanto al ámbito eléctrico, el objetivo es diversificar la matriz, reducir la dependencia de los combustibles fósiles e incrementar la participación de las energías renovables no convencionales (ERNC). De hecho, la meta oficial apunta a que cerca del 23 % de la capacidad eléctrica provenga de estas fuentes para 2030, en contraste con el menos del 6 % observado en 2023.

Sin embargo, según un análisis de Dapper, al ritmo actual Colombia tardaría 28 años en alcanzar esa meta, lo que evidencia la necesidad de acelerar la ejecución y destrabar proyectos pendientes.

A pesar de este panorama, las proyecciones del sector son optimistas: si se logran superar los cuellos de botella, la capacidad solar podría superar los 12 GW hacia 2029, junto con una fuerte expansión eólica, especialmente en La Guajira.

Actualmente, existen 166 proyectos solares y eólicos listos para construcción, pero permanecen detenidos por trámites y permisos administrativos. Su puesta en marcha significaría miles de megavatios adicionales para el sistema.

Política, innovación y talento: pilares del cambio

Para dinamizar la transición energética, el Gobierno y los reguladores han adoptado medidas, entre ellas la Resolución CREG 075 de 2023, que flexibiliza la contratación de energía y promueve la participación de comunidades y privados. Asimismo, se retomaron las subastas de largo plazo, con el fin de ofrecer certidumbre a los inversionistas.

Innovación y conocimiento como motor

Por otro lado, la innovación tecnológica y la formación de talento humano es un pilar esencial. En este sentido, la alianza Energética 2030 (2018–2023), con una inversión cercana a 37 mil millones de pesos cofinanciada por Minciencias, vinculó a más de 300 investigadores de ocho universidades y empresas del sector. Gracias a este esfuerzo, el programa desarrolló once proyectos de alto impacto en energías renovables, almacenamiento, redes inteligentes y movilidad sostenible, cuyos resultados sirven hoy como insumo para la hoja de ruta de la transición energética nacional.

De igual manera, el desarrollo de capital humano especializado —desde técnicos en mantenimiento solar hasta ingenieros en hidrógeno verde— será determinante para materializar la transición, ya que permitirá asegurar que la innovación se traduzca en capacidades locales y empleo sostenible.

En definitiva, el futuro energético de Colombia depende de su capacidad para acelerar la ejecución de proyectos renovables, fortalecer la infraestructura y garantizar seguridad de suministro sin comprometer la sostenibilidad. Si el país logra destrabar inversiones y consolidar un entorno regulatorio estable, entonces podrá convertir la transición energética en una palanca de crecimiento económico, inclusión social y competitividad hacia 2030.

Fuentes

Defelipe, S. (13 de febrero de 2025). Más del 10% del consumo energético en Colombia es solar. Impacto TIC. https://impactotic.co/micrositios-tic/impacto-eco/transicion-energetica-en-colombia-impacto-y-perspectivas/

El futuro energético de Colombia: Impulso sostenible con energías renovables. (29 de mayo de 2025). SITTCA. https://sittca.com.co/el-futuro-energetico-de-colombia-impulso-sostenible-con-energias-renovables/

Energía solar en Colombia: Panorama actual y proyección al 2030. (2025, 5 de mayo). Terrall SolNet. https://terrallsolnet.com/energia-solar-colombia-2030/

Frente a estrechez energética, se deben utilizar todas las fuentes disponibles”: ACIEM. (1 de agosto de 2025). Guía del Gas. https://guiadelgas.com/frente-a-estrechez-energetica-se-deben-utilizar-todas-las-fuentes-disponibles-aciem/

Restrepo, J. D. (2024). Energética 2030, en busca de futuro. Revista Descubre y Crea, 57(178). https://publicaciones.eafit.edu.co/index.php/revista-universidad-eafit/article/view/7931

Rincón Munar, N., & Nieto, J. D. (2024). Hacia una sociedad movida por el sol y el viento: Los retos y avances de la transición energética justa para la superación de las brechas energéticas. Planeación & Desarrollo. Departamento Nacional de Planeación. https://www.dnp.gov.co/publicaciones/Planeacion/Paginas/transicion-energetica.aspxRopero, S. (26 de diciembre de 2024). Energía renovable en Colombia: Resolver el lema energético. Departamento Nacional de Planeación. https://www.dnp.gov.co/publicaciones/Planeacion/Paginas/energia-renovable-en-colombia-resolver-el-trilema-energetico.aspx